どうも、株式会社ソフトクリエイト 戦略ビジネス部 で情報屋やってます。山口です。

Microsoft Defender for Business を運用する上でポイントとなってくるのが組織内に検出された脅威に対処するという検出、侵入後の対応と、組織内に存在する脆弱性に対して、事前に対策を行う侵入前の対策になります。とは言っても、組織内で利用されている OS、ソフトウェアレベルの脆弱性を都度対応するのは、組織的な体制も運用的な決め事やワークフローも重要になってきます。

- アラートの確認と対処 : 組織内のセキュリティ担当が行うべき最低限の対応

組織内で検出された脅威についての状況や経過を確認して、都度、対処する対応。 - 組織内の脆弱性の確認と対処(ソフトウェアの更新、構成変更) :できれば理想な対応

組織内で検出された OS、ソフトウェアの脆弱性にについて、ソフトウェアバージョン、設定内容レベルで構成やバージョンを確認して、都度、対処する対応。

と、まぁ、組織内のセキュリティを守る上で、アラート管理機能以外にも、機能が提供されているという話なのですが、先ずは、セキュリティセンターにアクセスして、主要な画面やアラート通知が行われた場合の対処から、始めて頂ければと思います。

Microsoft セキュリティセンターへのアクセス

- Microsoft 365 管理センターの管理画面( https://admin.microsoft.com )に、全体管理者権限を持つユーザーでアクセスします。

- 管理センターメニューの「セキュリティ」をクリックします。

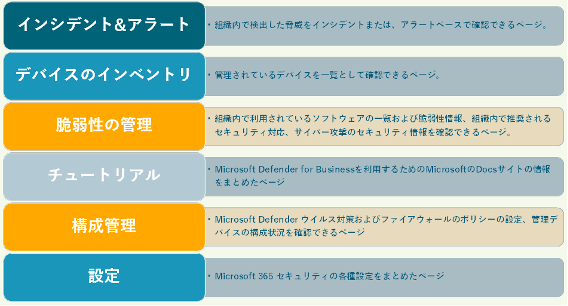

セキュリティセンターの主な画面と概要

- Microsoft 365 Defender (通称、セキュイリティセンター)では、Microsoft 365 に関係するセキュリティアラート、レポート、設定が統合的に提供されます。

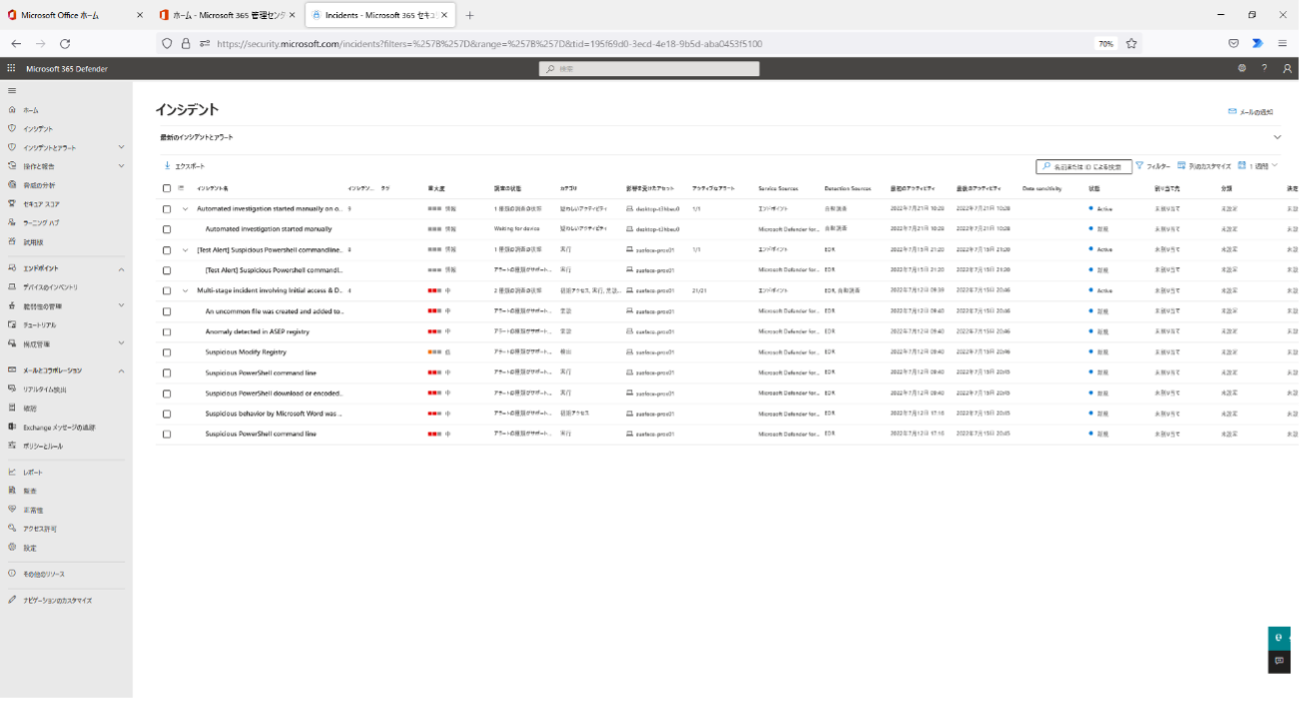

- インシデント

組織内で検出した脅威をインシデントまたは、アラートベースで確認できるページ。

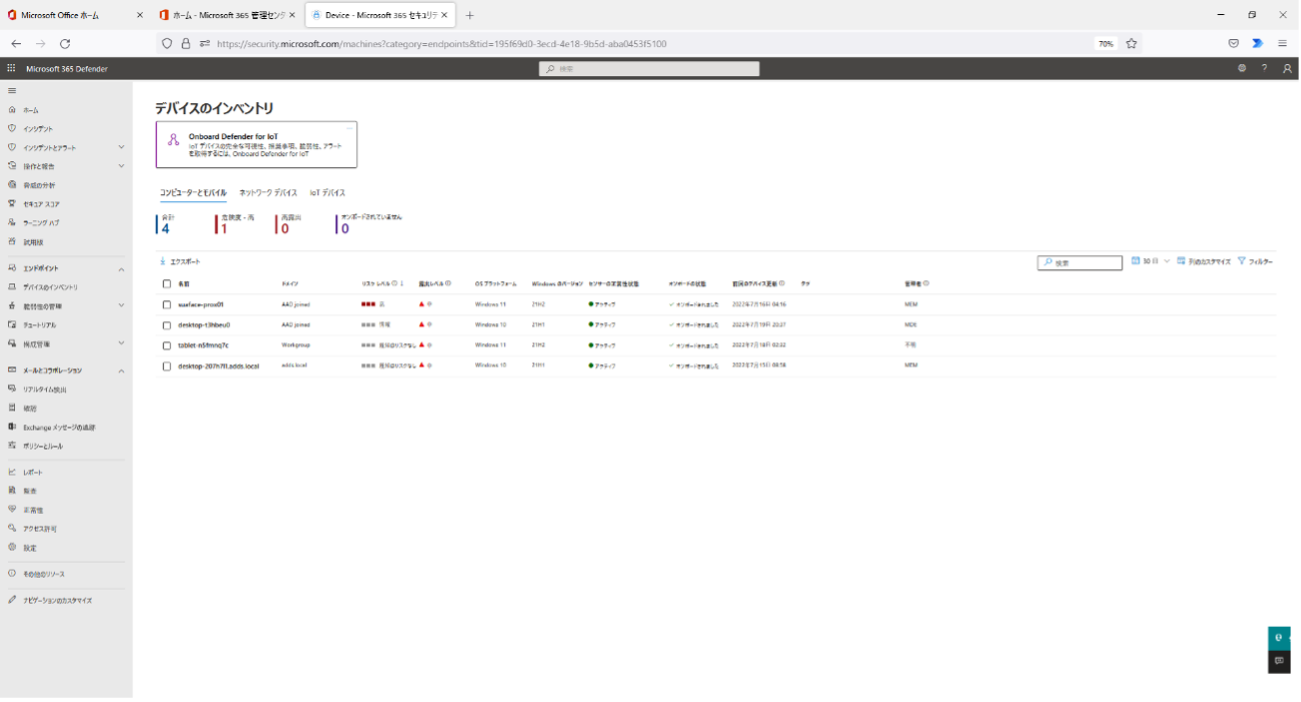

- デバイスのインベントリ

管理されているデバイスを一覧として確認できるページ。デバイス名をクリックすることで、各デバイスの概要、アラート、構成管理、 ソフトウェアインベントリー等の情報を確認できます。また、デバイス毎に実行できるリモートアクションの機能も提供されています。

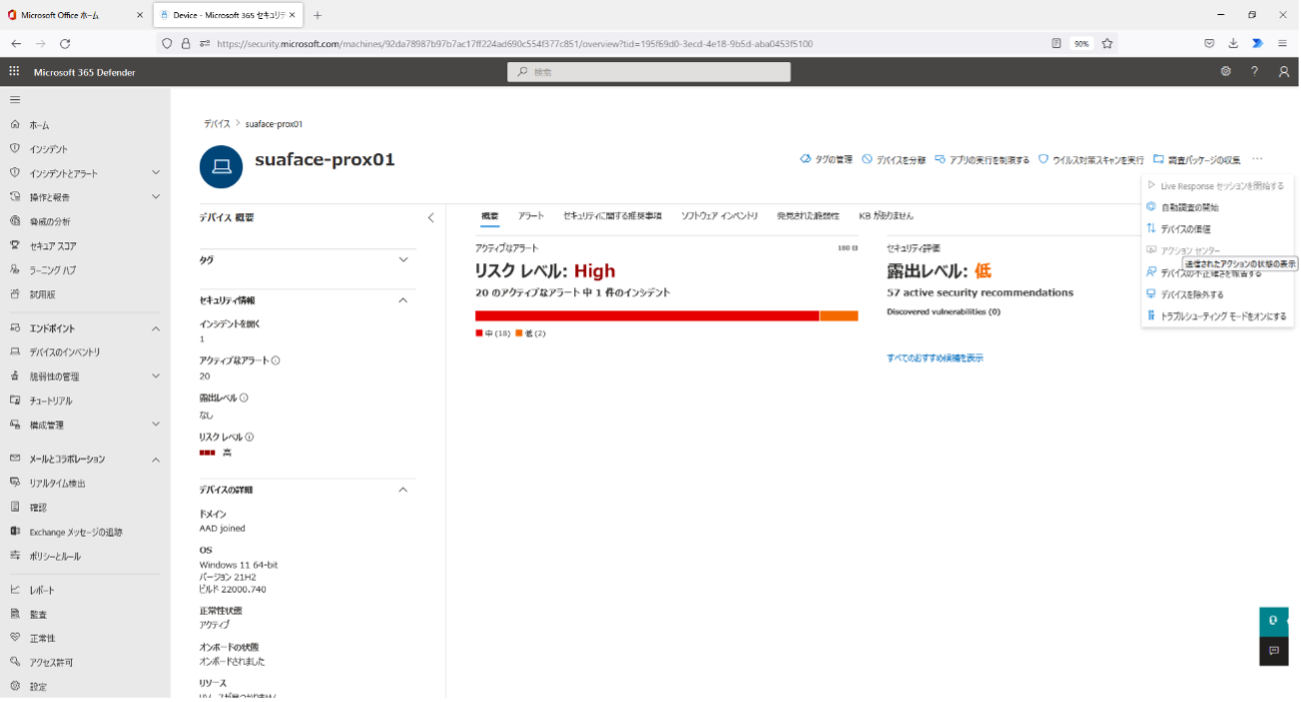

- デバイスの詳細ページ

デバイスの詳細ページでは、対象デバイスに対して、特定の操作について、リモート実行することが可能です。

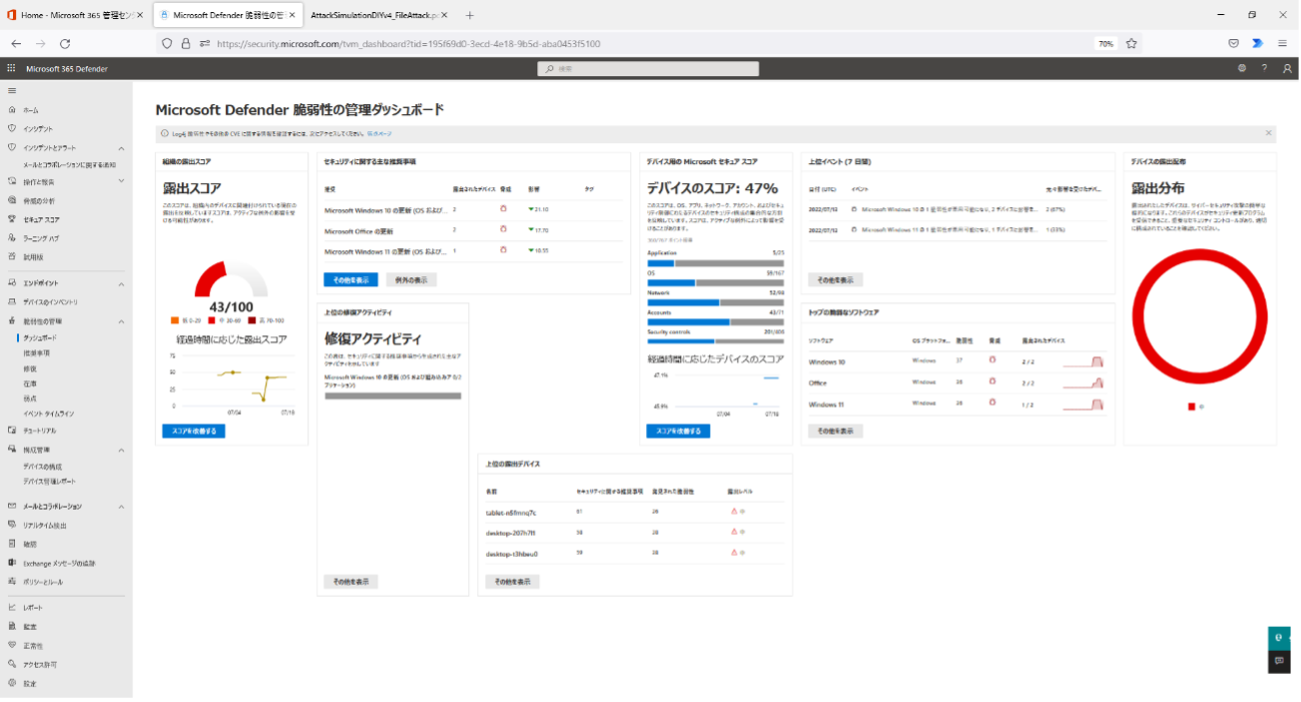

- ダッシュボード

ダッシュボードのページでは、組織で管理するデバイスのセキュリティスコア、アラート状況、アクティビティ、イベント情報等を統合的に表示します。

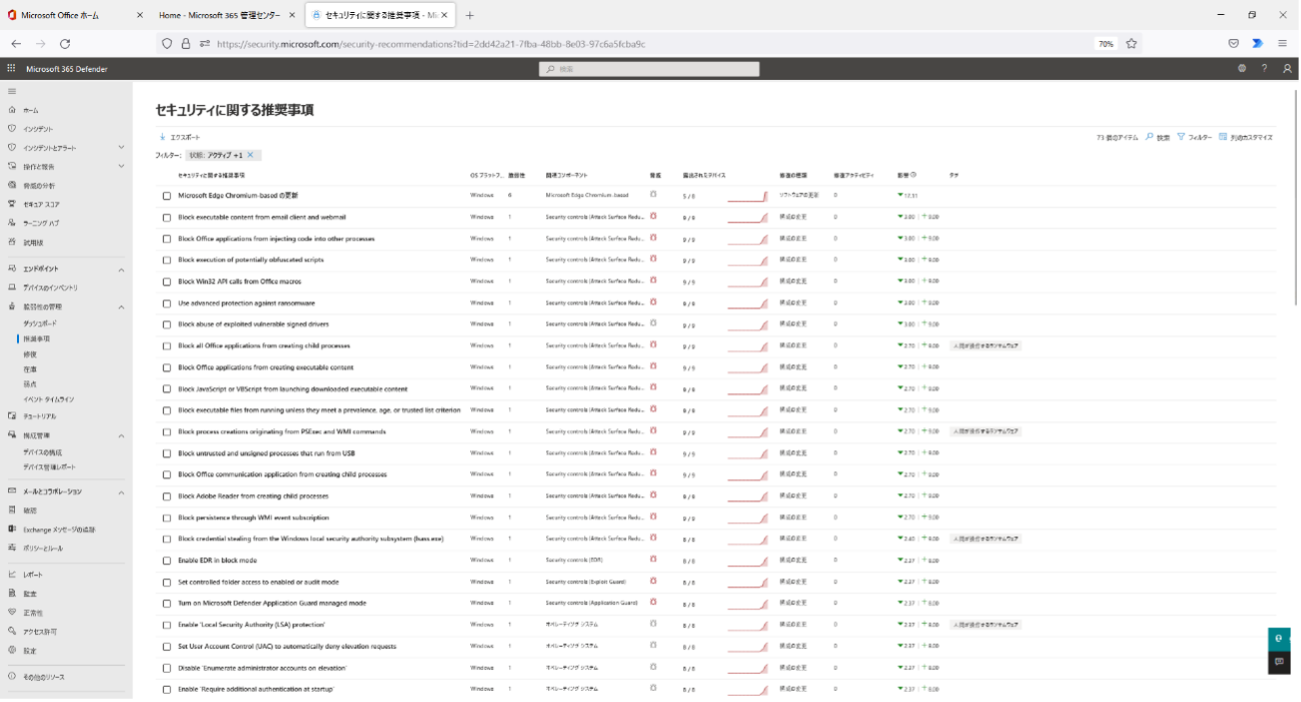

- 推奨事項

推奨事項のページでは、組織内で確認された脆弱性やセキュリティ設定について、推奨させる変更や対応内容が案内されます。

推奨事項のページでは、組織内で確認された脆弱性やセキュリティ設定について、推奨させる変更や対応内容が案内されます。

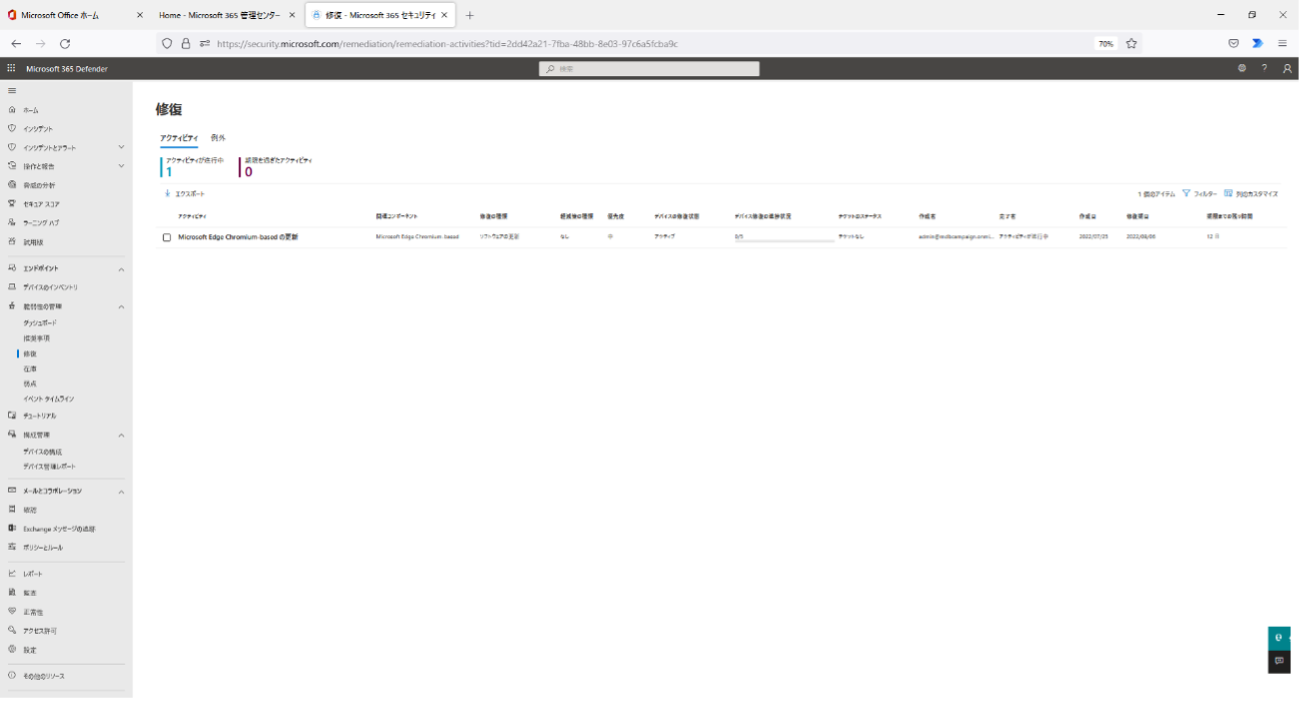

- 修復

修復画面では、組織内で発行された修正の要求の管理を行います。 修正の要求とは、組織内での脆弱性の対処に必要とされるソフトウェアの更新や構成変更の対応を優先度や、期限を指定して、チケットを発行する仕組みで、修復画面は、その発行されたチケットを一覧として表示します。

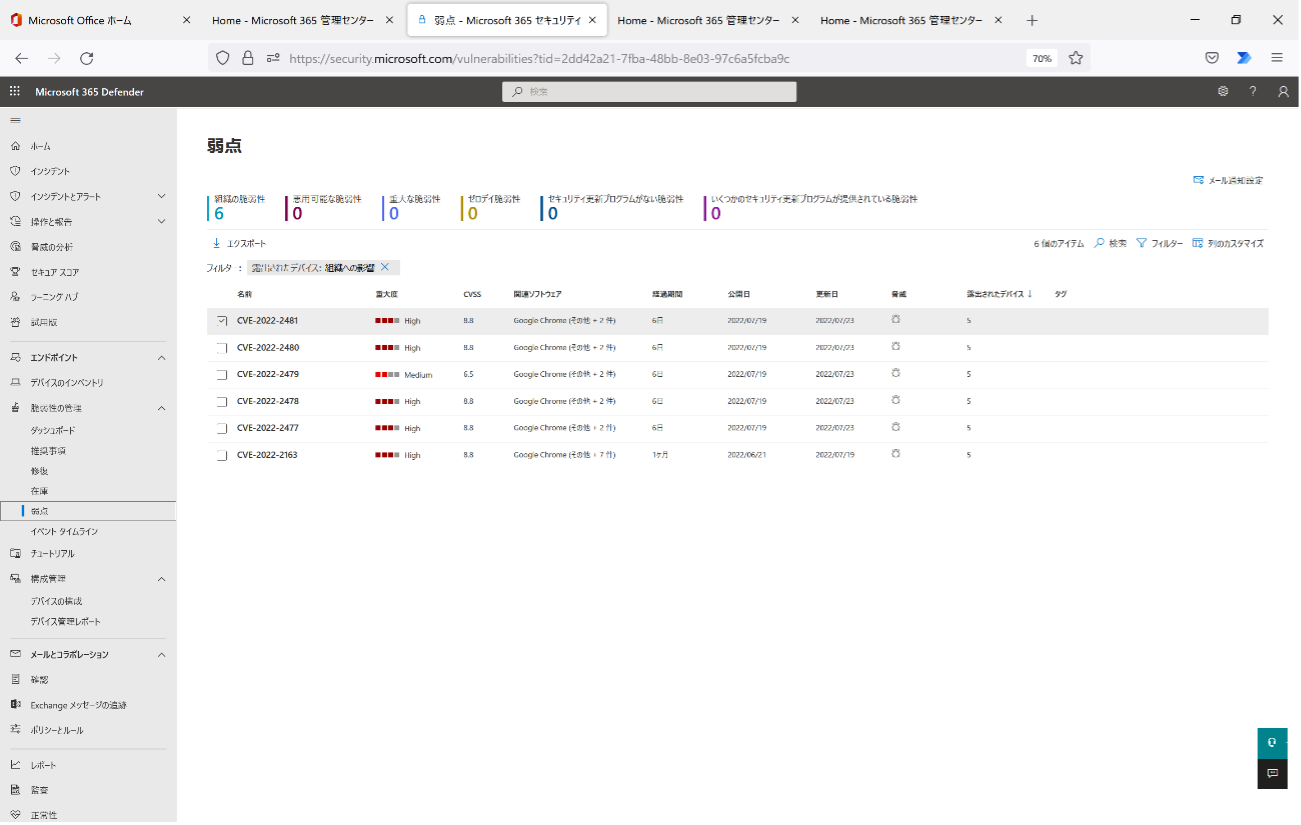

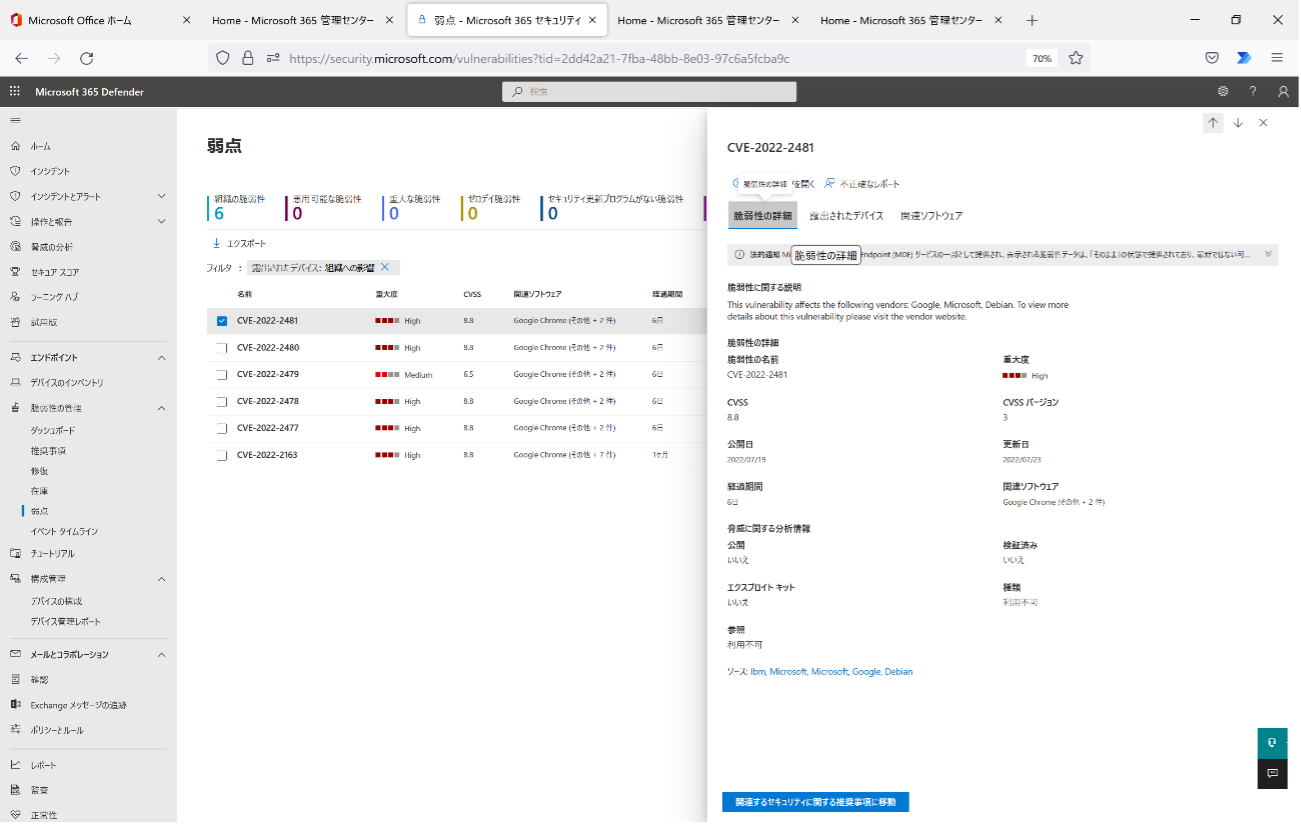

- 弱点

弱点のページでは、CVE の情報を元にした脆弱性情報を一覧で表示します。

- CVE とは?

- CVE (Common Vulnerabilities and Exposures)は、 情報セキュリティにおける脆弱性やインシデントについて、それぞれ固有の名前や番号を付与し、 リスト化した事典です。※引用

CVE が登場するまでは、各種製品ベンダーやセキュリティベンダーが、 脆弱性に対して独自に名前を付けていたため、各ベンダーが公表する脆弱性情報はばらばらで、 ある脆弱性情報が同じ問題についてのものなのかどうか、はっきり判別することは困難でした。 さらに、脆弱性のデータベースや対応ツールの相互互換性も、 有効性に乏しいことになっていました。

そのような状況を改善するため、 米国政府の支援を受けた非営利団体の Mitre Corporation (マイターコーポレーション)が、 1999年に脆弱性を一意に特定できるよう CVE を提案・実装しました。 この CVE の登場によって、脆弱性の一つ一つに固有の名前、 および CVE ID と呼ばれる固有の番号が付与されるようになりました。

その結果、ベンダーをまたいだ脆弱性情報の比較が、容易に行えるようになりました。

現在では、主要なベンダーなどから脆弱性情報が公開される際には必ずと言っていいほど、 CVE と CVE ID が付与された上で公開されています。

これまでに付与された CVE と CVE ID の一覧については、 上記の Mitre Corporation の Web サイトで閲覧できます。

- ※JPNIC - CVE とは?

-

引用:インターネット用語1分解説~CVE とは~ - JPNIC

- 各 CVE をクリックすることで、脆弱性の詳細を確認できます。

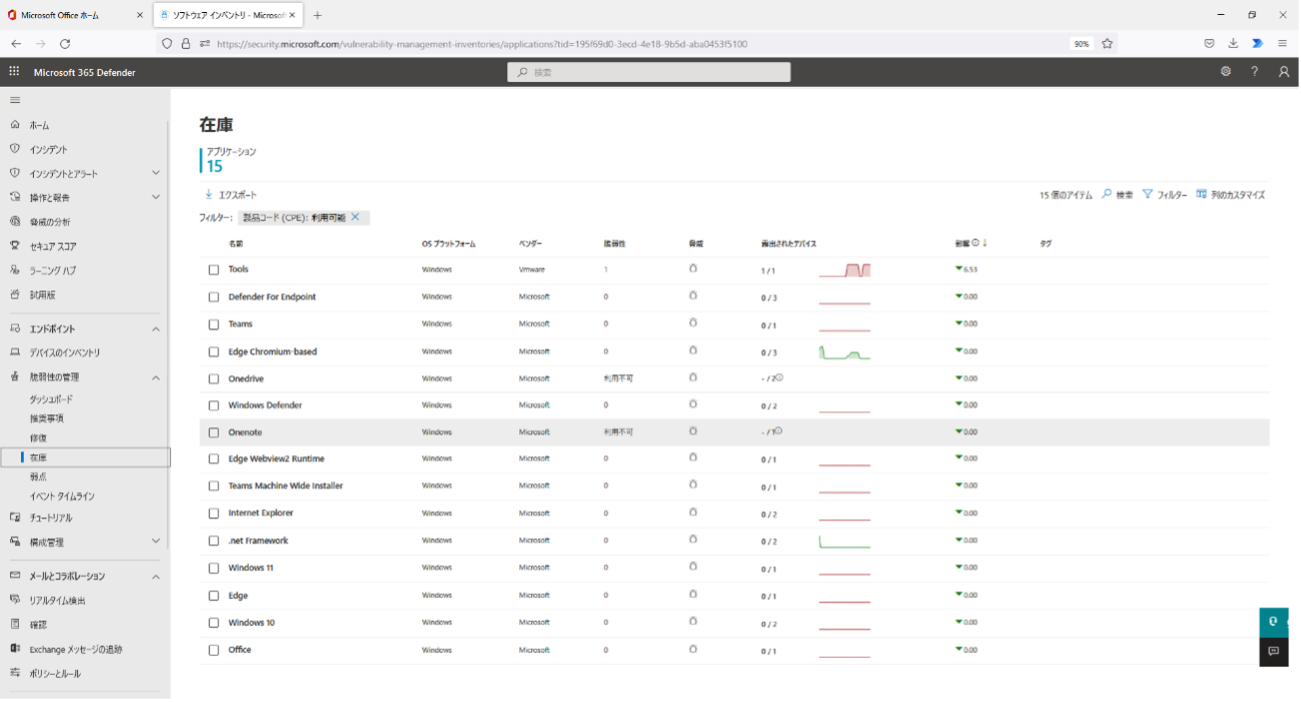

- 在庫(ソフトウェア インベントリ)

在庫(ソフトウェア インベントリ)のページでは、組織内の既知のソフトウェアの一覧です。ソフトウェア インベントリ ページの既定のフィルターには、公式の共通プラットフォーム列挙 (CPE) を持つすべてのソフトウェアが表示されます。

- 各ソフトウェアの「ソフトウェアページを開く」のリンクをクリックすることで、選択した、ソフトウェアについてのセキュリティ関連情報を確認できます。

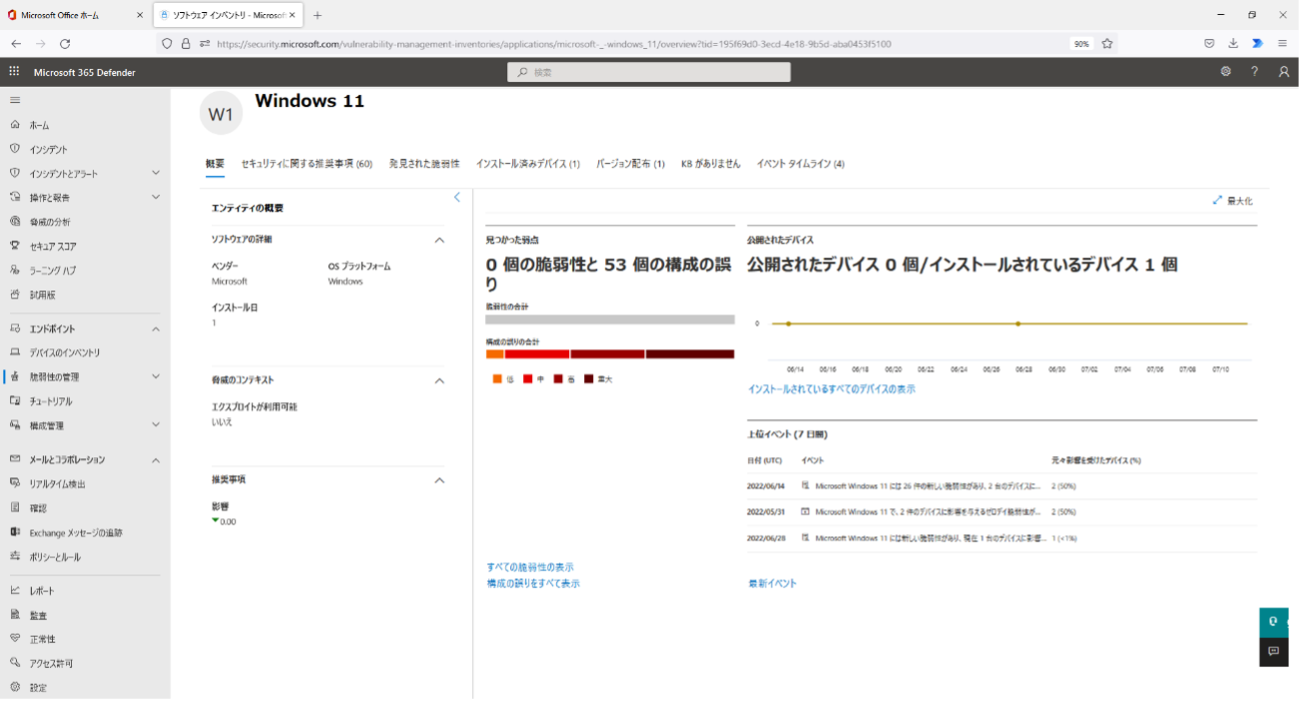

- 概要ページでは、対象のソフトウェアの概要、脆弱性数、インストール台数、脆弱性情報のタイムラインを統合的に確認することができます。

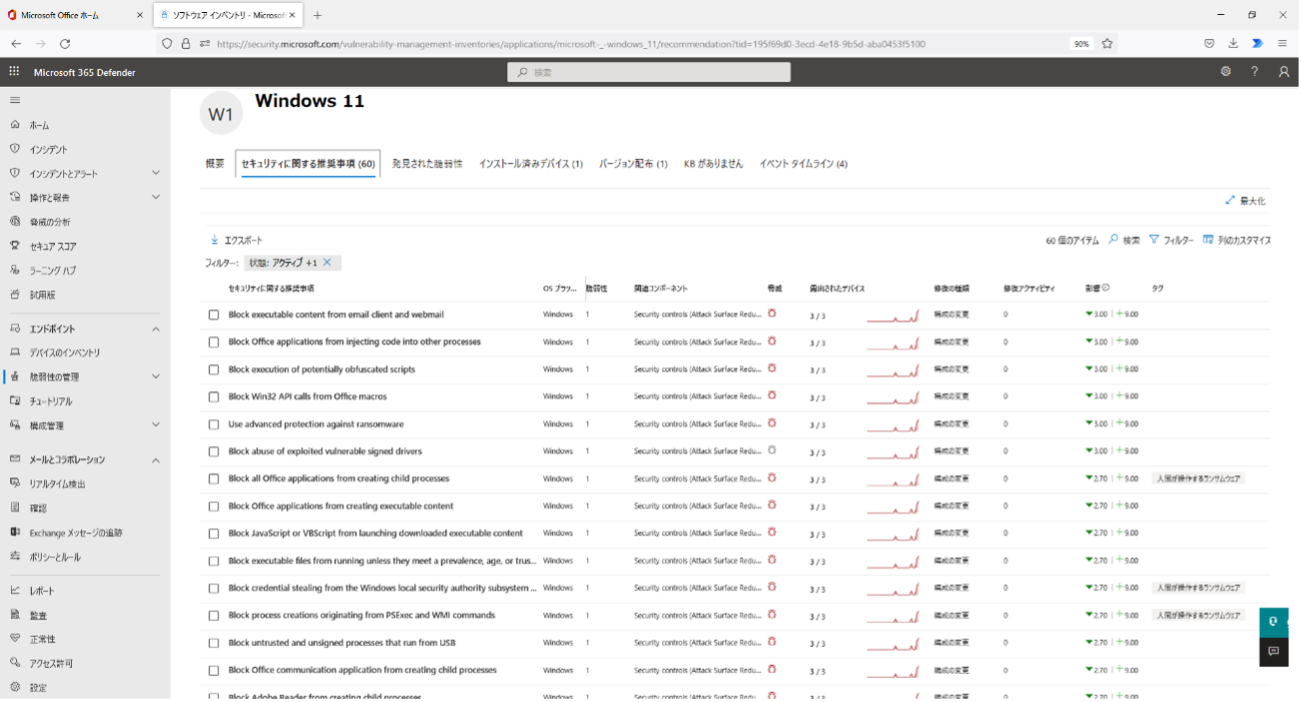

- セキュリティに関する推奨事項

「セキュリティに関する推奨事項」タブでは、対象ソフトウェアのセキュリティを強化する上で、推奨される構成の変更やソフトウェアの更新についての情報を一覧で確認することができます。

- 「発見された脆弱性」のタブでは、対象のソフトウェアにて確認されている脆弱性についての情報を確認できます。

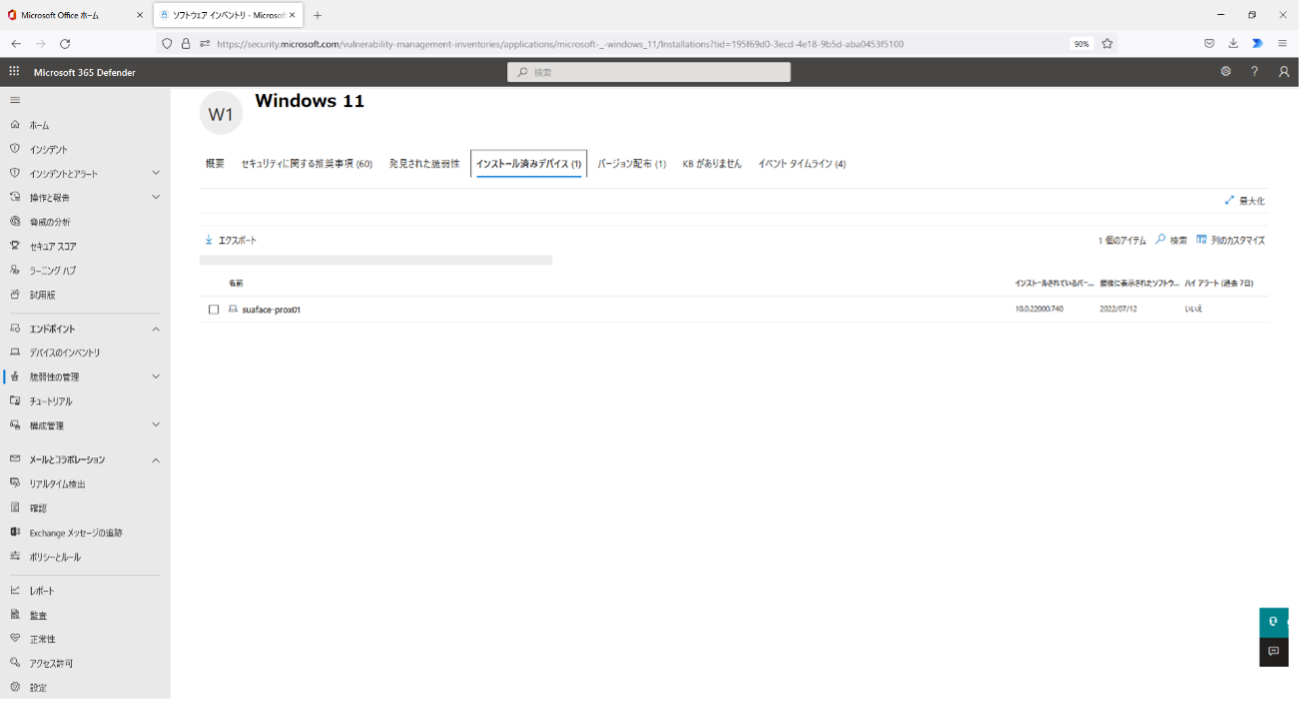

- 「インストール済みのデバイス」タブでは、対象のソフトウェアがインストールされているデバイスを確認できます。

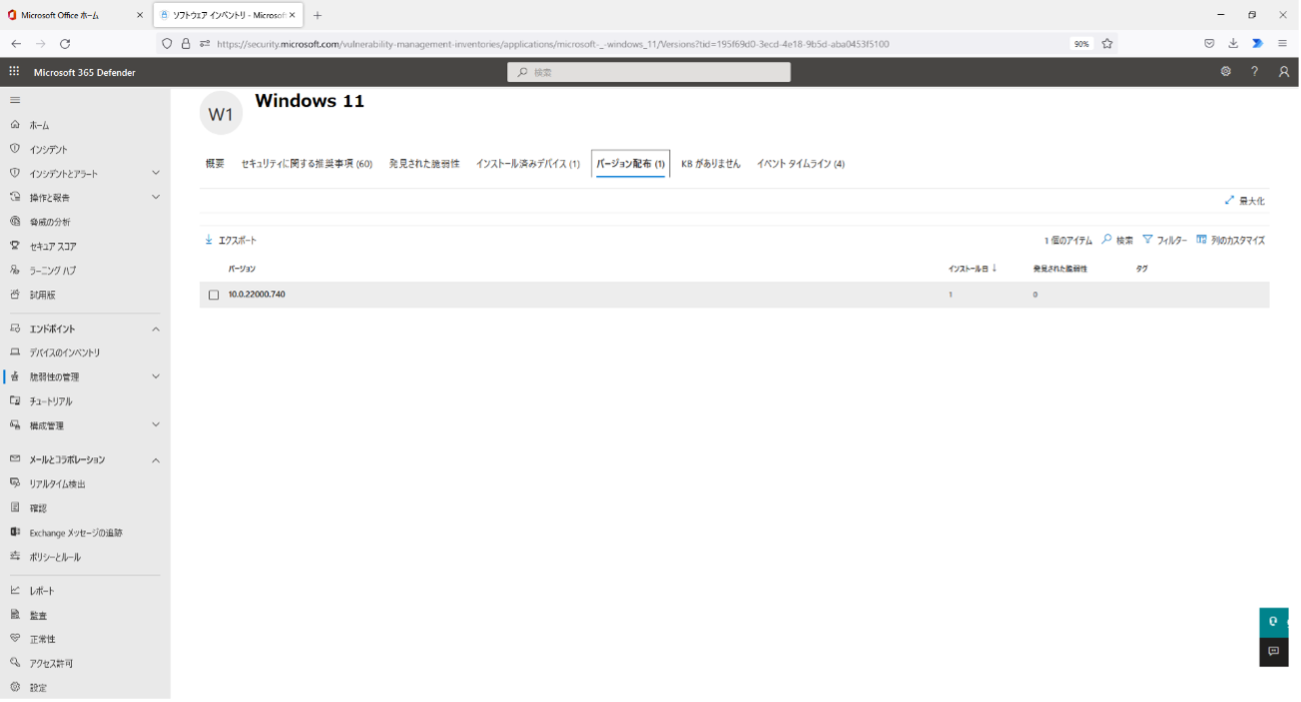

- 「バージョン配布」タブでは、組織内で利用されている対象ソフトウェアのバージョンを確認できます。

- イベントタイムライン

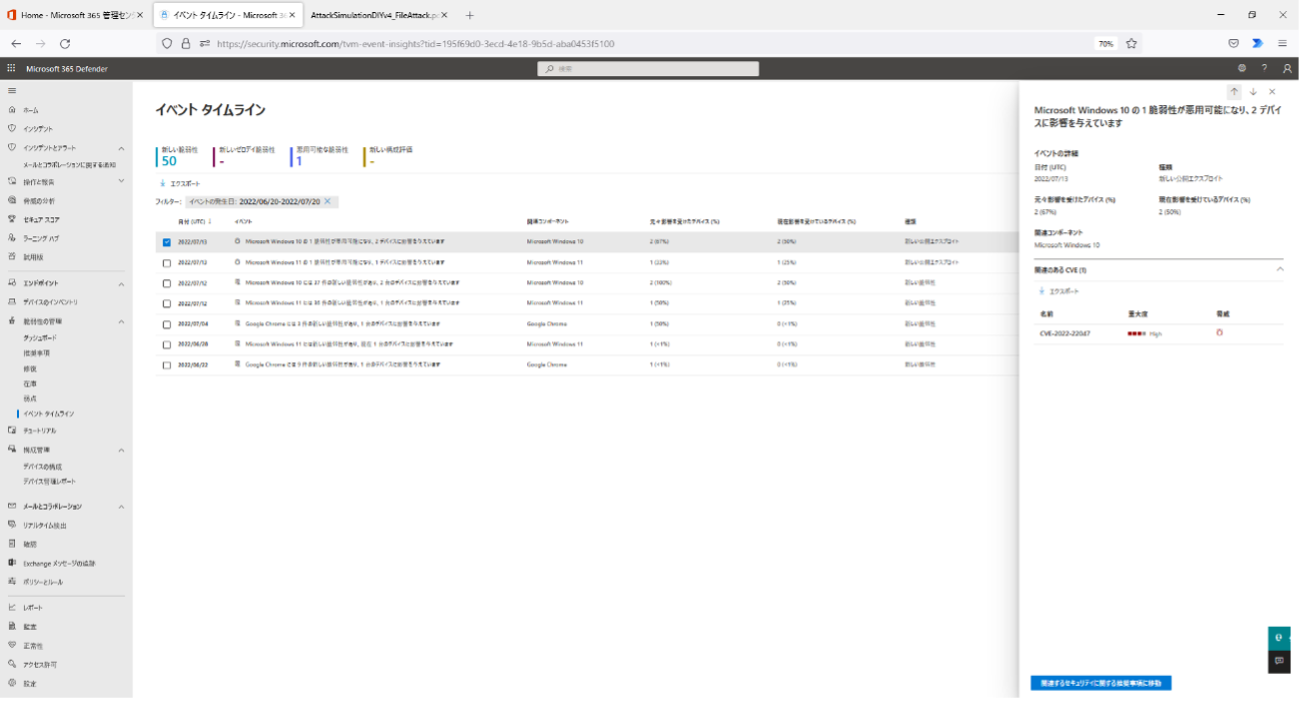

イベントタイムラインのページでは、組織内に新たに生じた脆弱性に関する影響を時系列に、表示する機能で、組織に与える脆弱性を一早く確認できます。

- チュートリアル

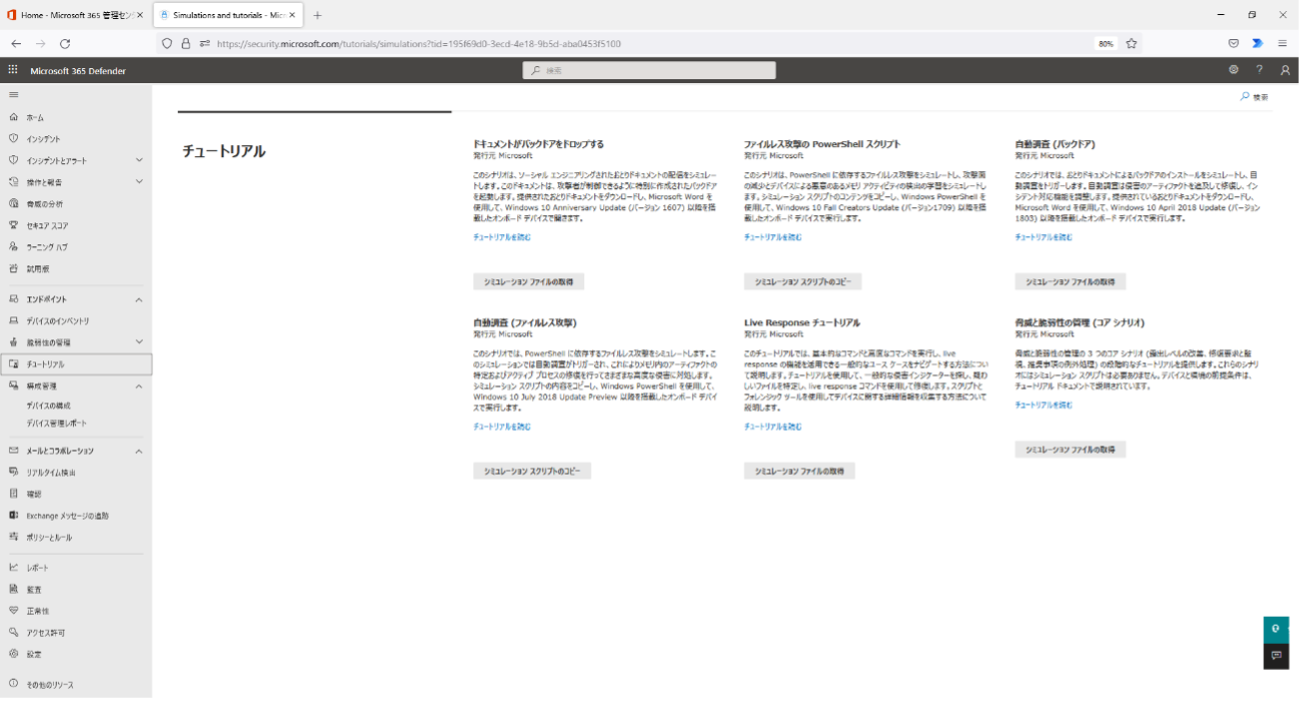

チュートリアルでは、特定の種類の脅威シミュレーションと詳細な説明(英語)が一覧として表示され、任意のシミュレーションを実行するできます。

- 構成管理

"構成管理"機能の有効化すると、ワークグループやスタンドアローン PC の Windows デバイスについて、Microsoft Defender ウイルス対策とファイアウォールのポリシーを展開できます。 構成管理の設定で作成されるポリシーについては、MDB の機能をオンボードしたデバイスに対して、有効に動作するようになります。

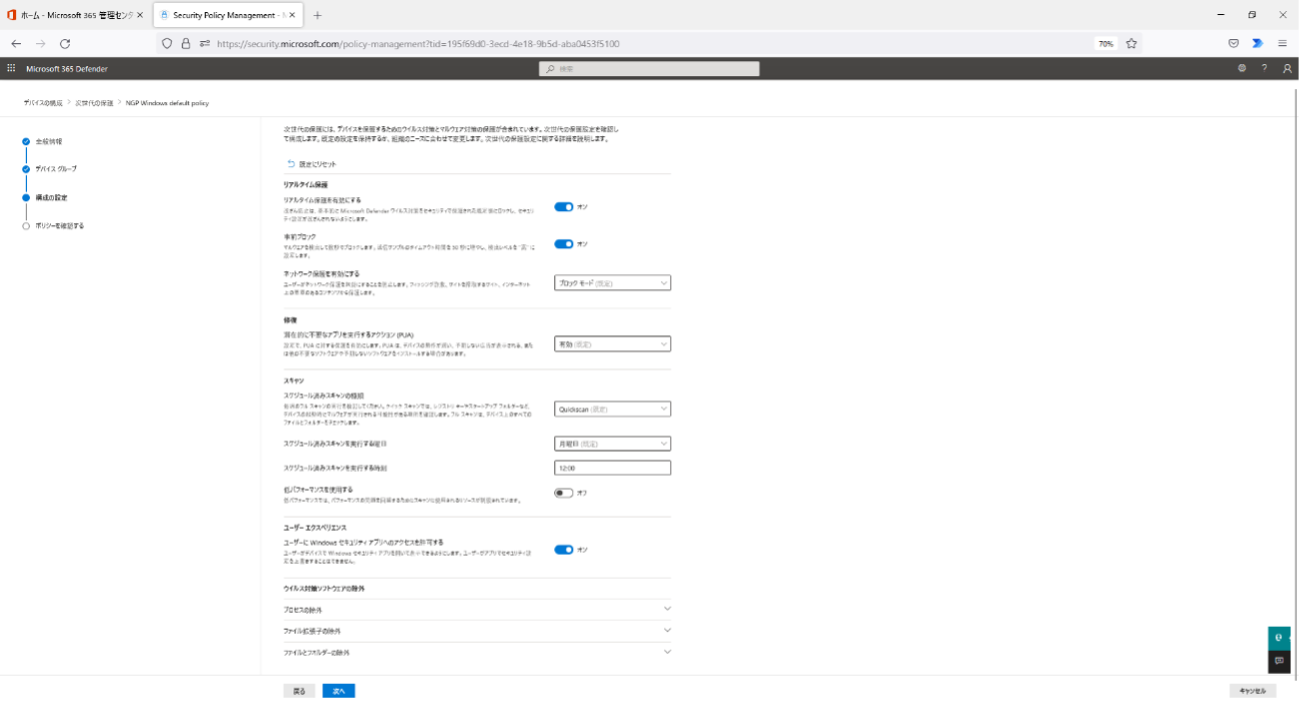

また、オンボードしたデバイスを一覧として、表示する機能も提供されます。- ❶ NGP Windows default policy (Microsoft Defender ウイルス対策用のポリシー)

- 「リアルタイム保護」、「ネットワーク保護」、「スキャン」、「ウイルス対策の除外」等の制御が可能です。

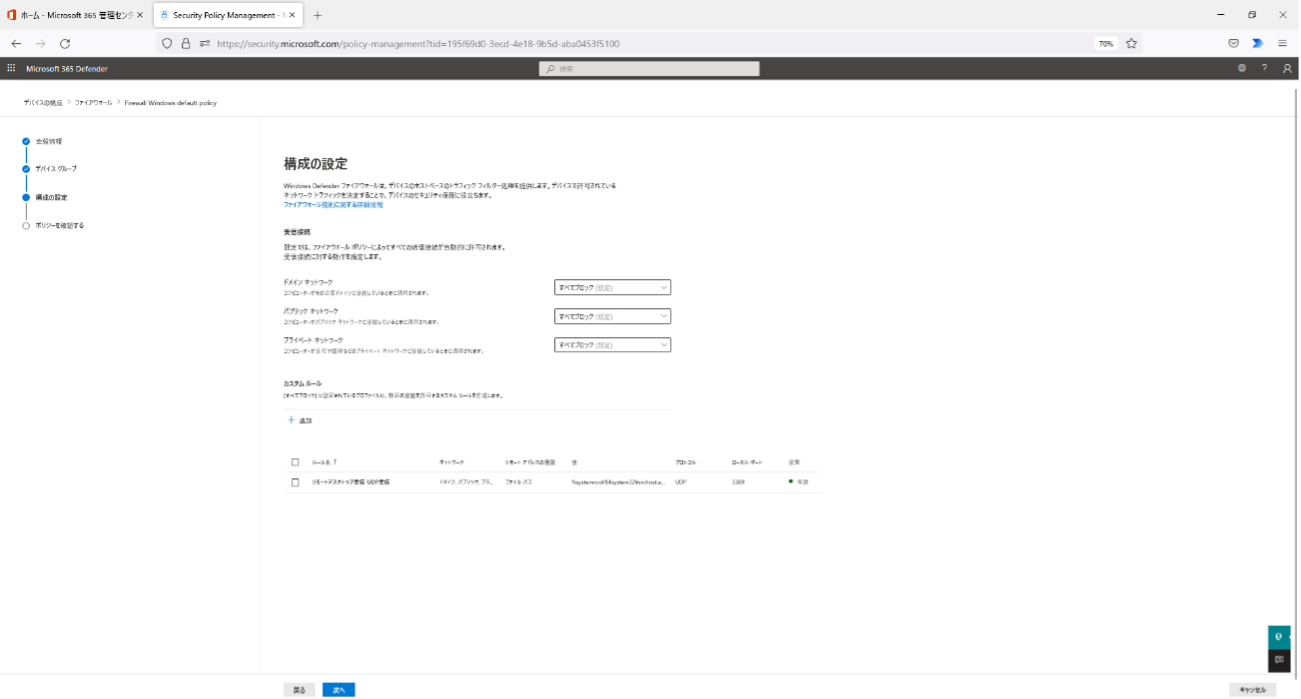

- ❷ Firewall Windows default policy (Microsoft Defender ファイアウォール用のポリシー)

- 受信接続の対象として、「ドメインネットワーク」、「パブリックネットワーク」、「プライベートネットワーク」が指定可能です。 ユーザー側での設定変更が効く状況になると動作します。

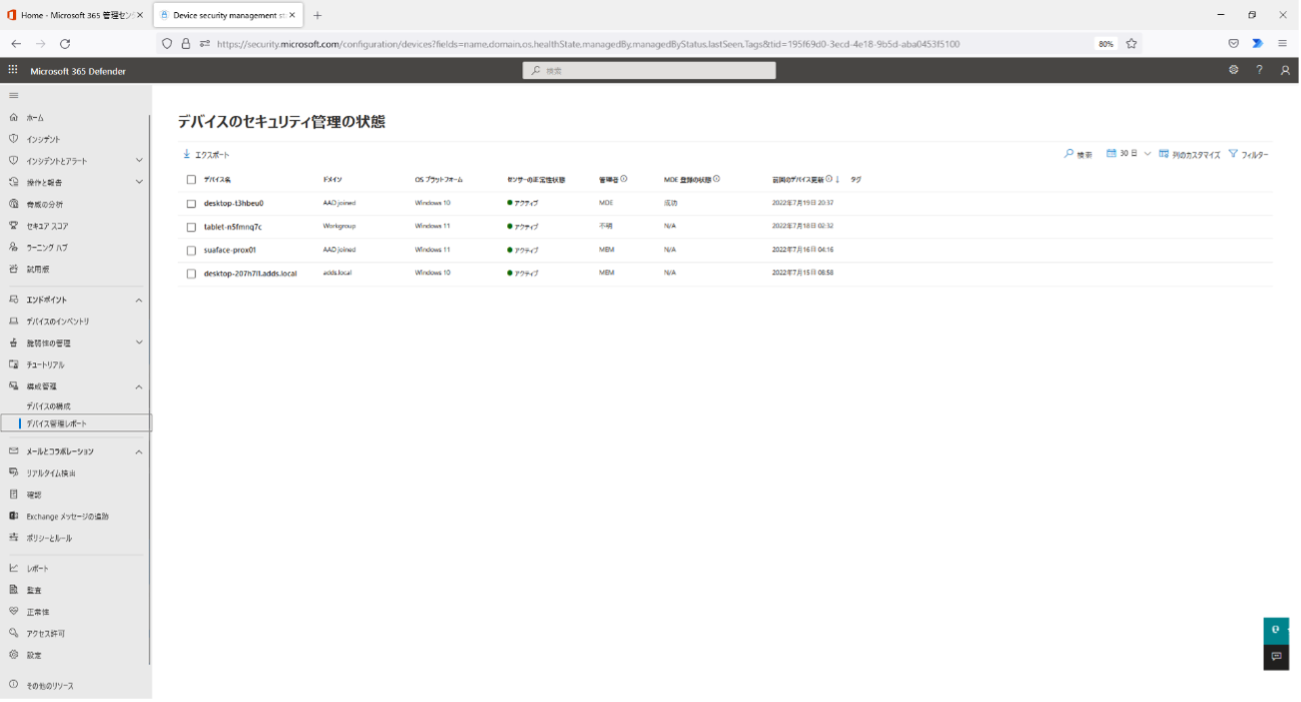

- デバイス管理レポート

デバイスの管理レポートでは、既定30日(最大180日)の期間、デバイス名、ドメイン(ワークグループ、Active Directory 参加、Azure AD 参加)、OS プラットフォーム、稼働状態、管理者、構成管理機能への登録状態、前回の更新日時 等の情報を一覧として確認することが可能です。

設定

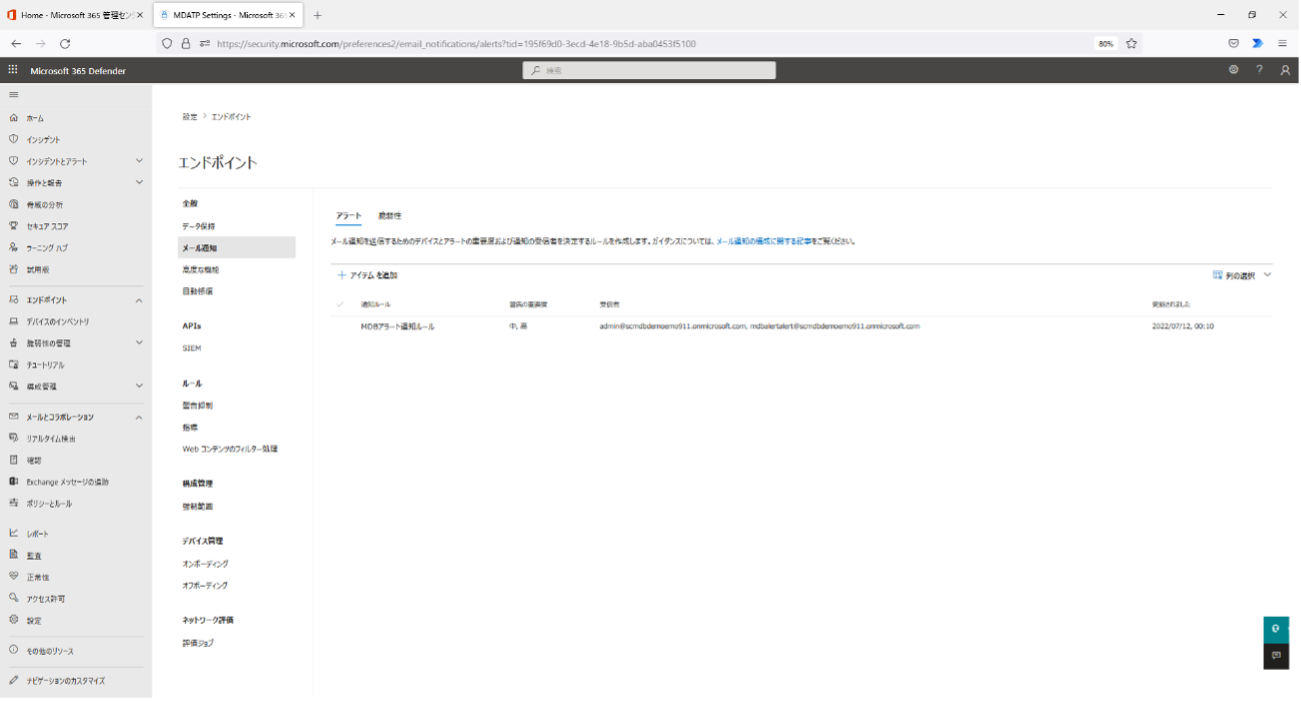

- メール通知

Microsoft Defender for Business のアラート通知の設定の追加、変更が可能です。

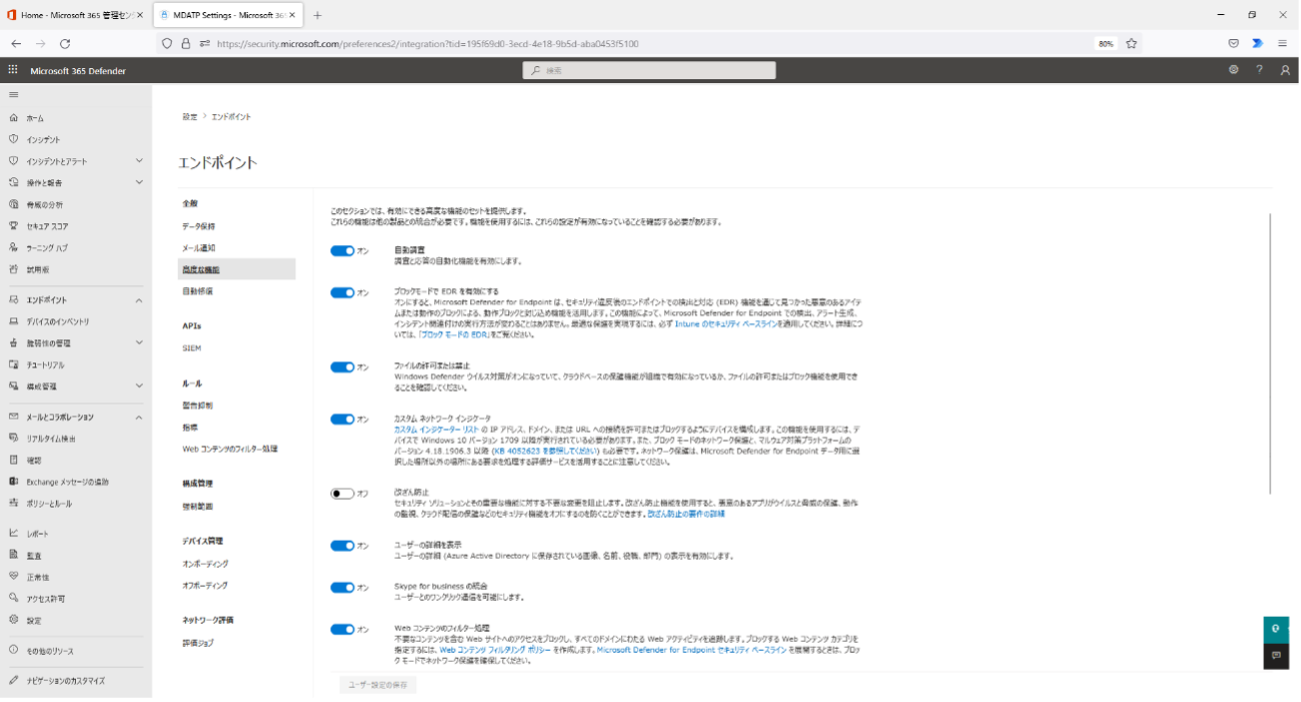

- 高度な機能

高度な機能では、Microsoft Defender for Business の機能、他の製品との連携機能、プレビュー機能の有効化等が可能です。

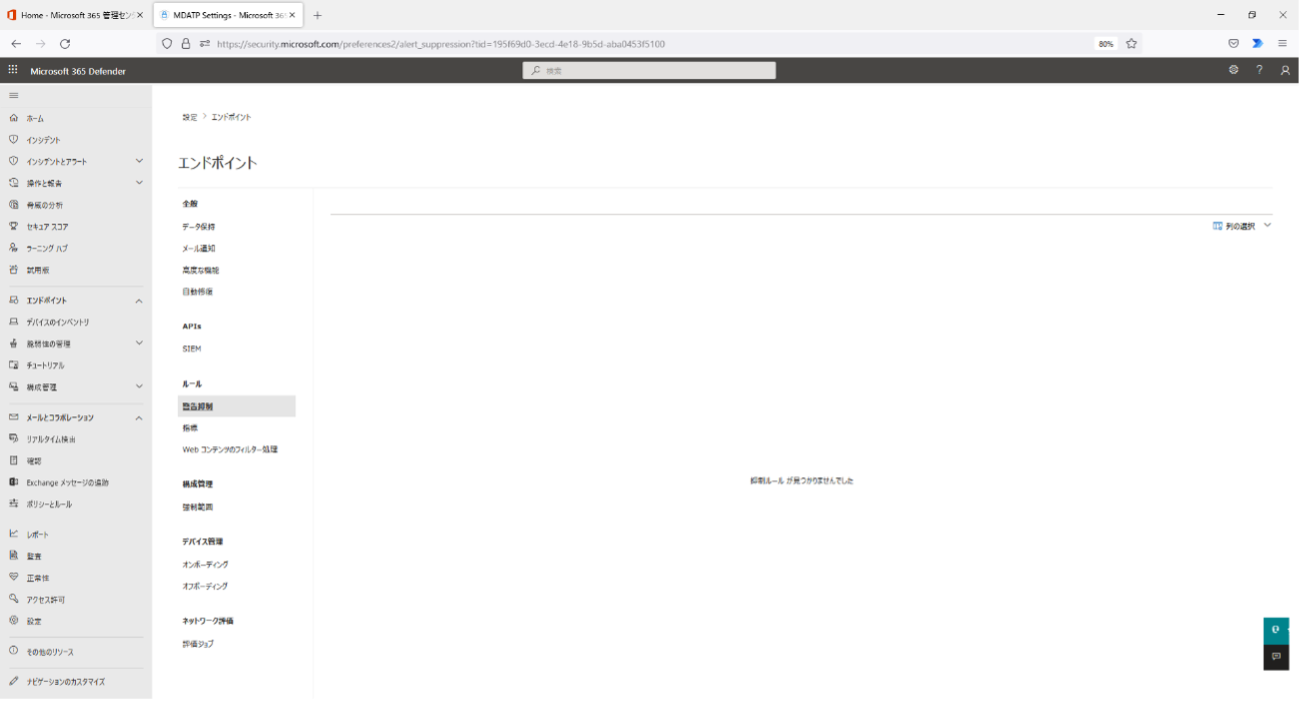

- 警告抑制

アラートストーリー等で、アラート抑制設定した、アラートが一覧として表示されます。

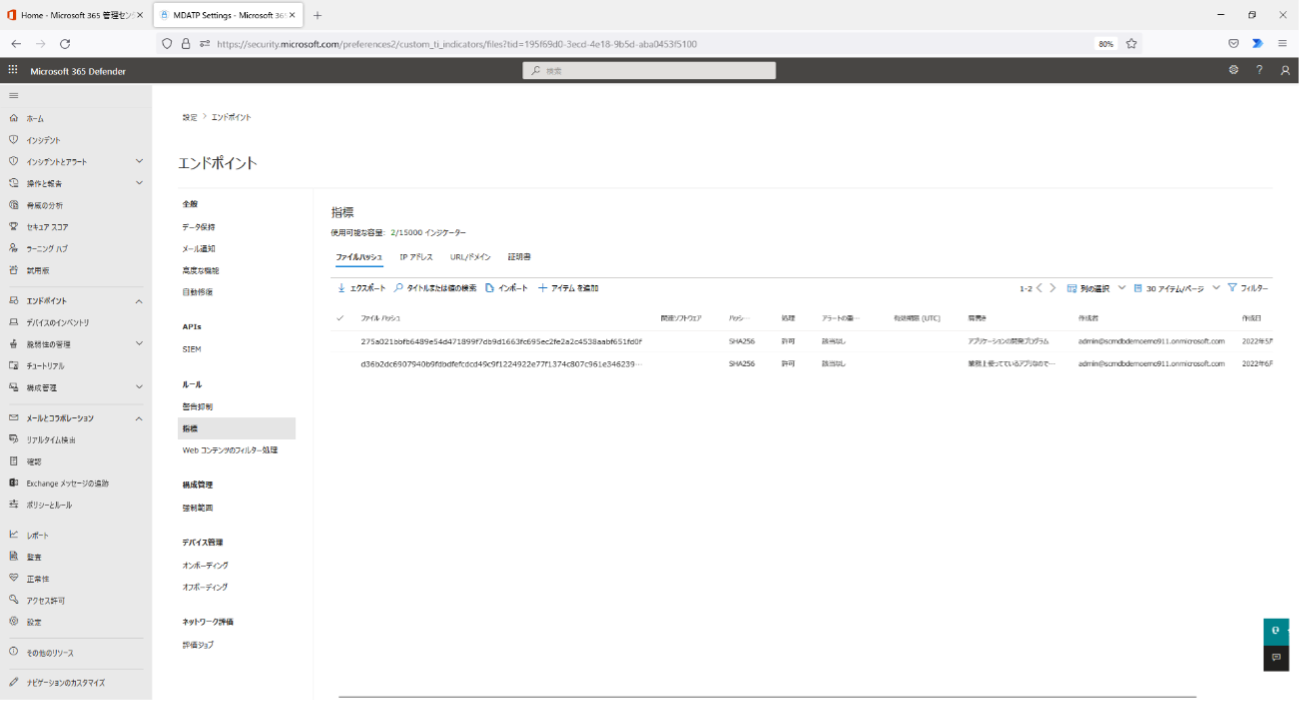

- 指標

MDB のカスタムインジケーターの一覧になります。アラートストーリー等で、追加したカスタムインジケーター等についても、本画面に表示されます。

組織的ブロックしたいファイルや IP アドレス、URL アドレス等を個別に追加することも可能です。

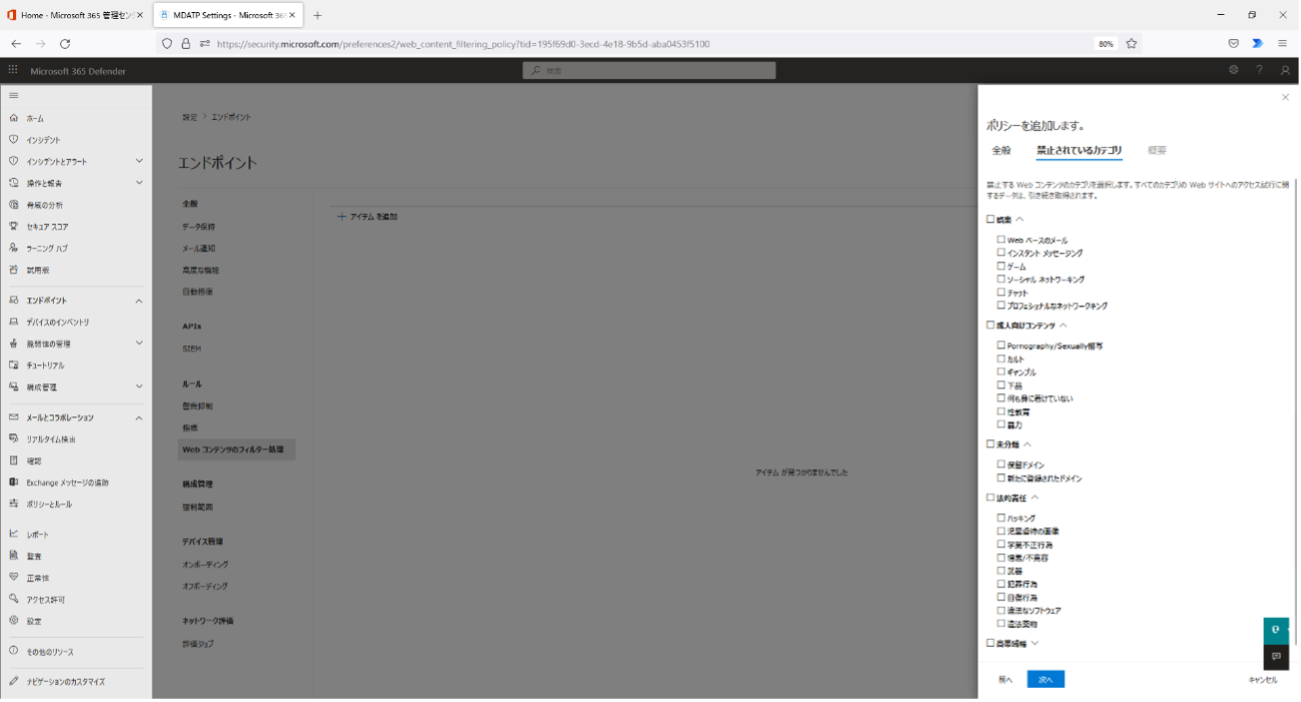

- Web コンテンツフィルター

Web コンテンツフィルターのポリシーを追加、管理することができます。MDB プランに場合、設定できる Web フィルタリングルールは、1つだけとなり、管理対象デバイスすべてにポリシーが割り当てられます。 許可やブロック URL を追加したい場合には、カスタムインジケーターの設定で、対象 URL を登録、制御します。

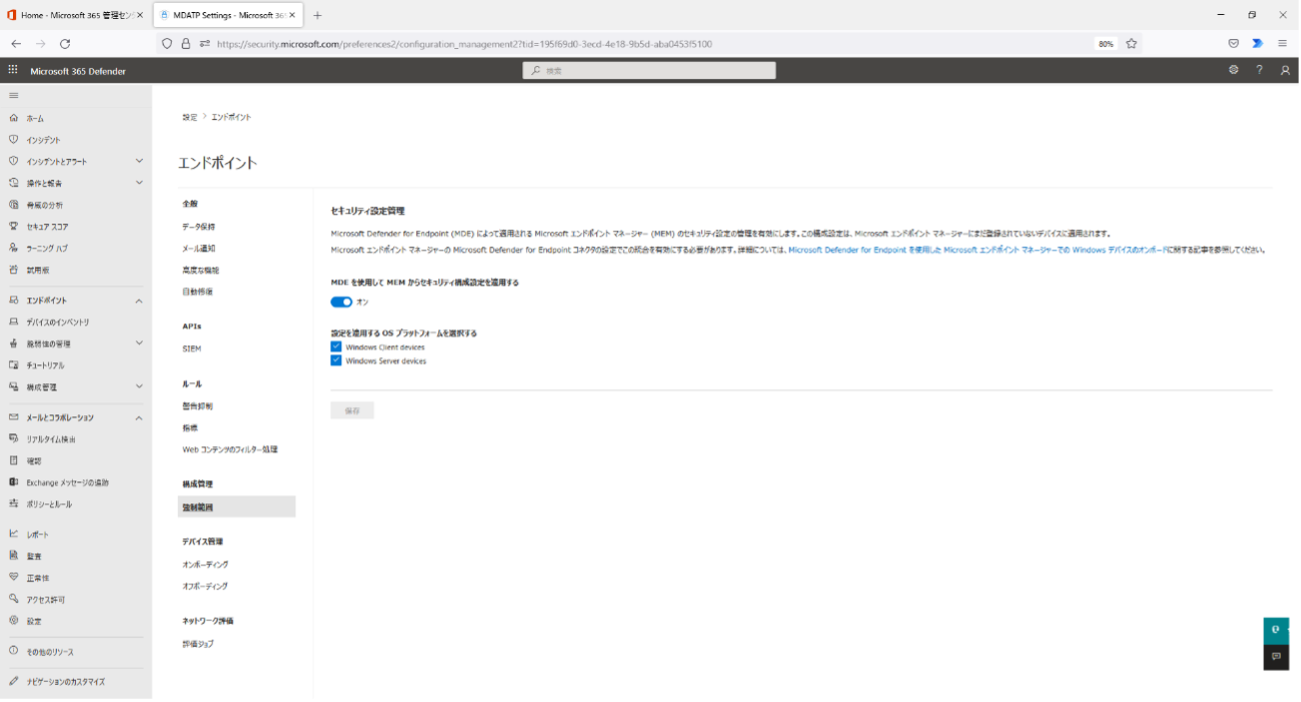

- 強制範囲

Microsoft Defender for Business の構成管理機能での管理対象を制御する設定を行います。Azure Active Directory に参加、または、Intune 登録されたデバイのみを構成管理の対象とすることができます。

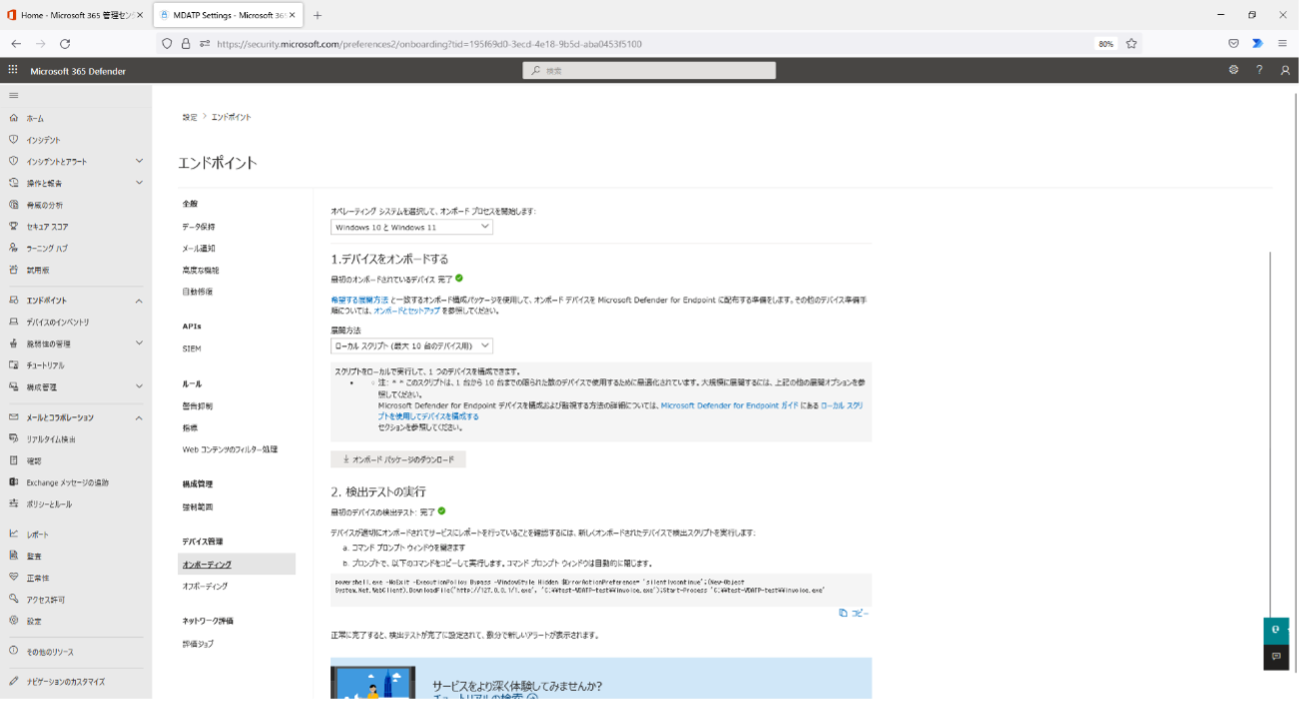

- オンボーディング

Microsoft Defender for Business のオンボード(有効化)方法、オンボードスクリプトのダウンロードが可能です。

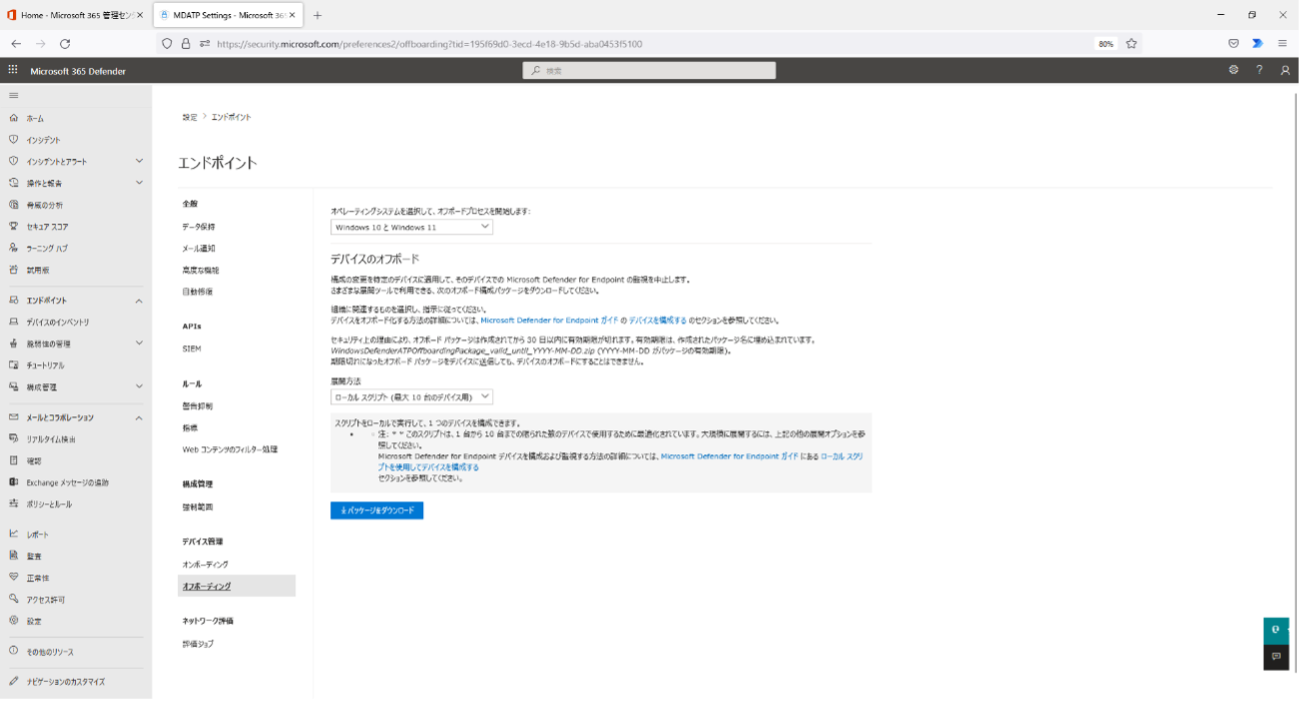

- オフボーディング

Microsoft Defender for Business のオフボード(無効化)方法、オンボードスクリプトのダウンロードが可能です。