-

- エスカ&レン:

- 今月もやってきました!「エスカとレンのセキュリティ通信」のお時間です。

-

- エスカ:

- 4月ということで、新入社員を迎えた企業も多いのではないでしょうか。

-

- レン:

- 弊社も先日、入社式を行い、新しい風が吹き始めました。

-

- エスカ:

- 一緒に働く仲間が増えるのは嬉しいですね!

さて、今回ご紹介するトピックスは・・

「3つのかばん」とは? 新入社員が知るべき情報漏えいの脅威

-

- エスカ:

- 新入社員が入社する時期ということで、“まず知っておいてほしい脅威”をご紹介いたします。

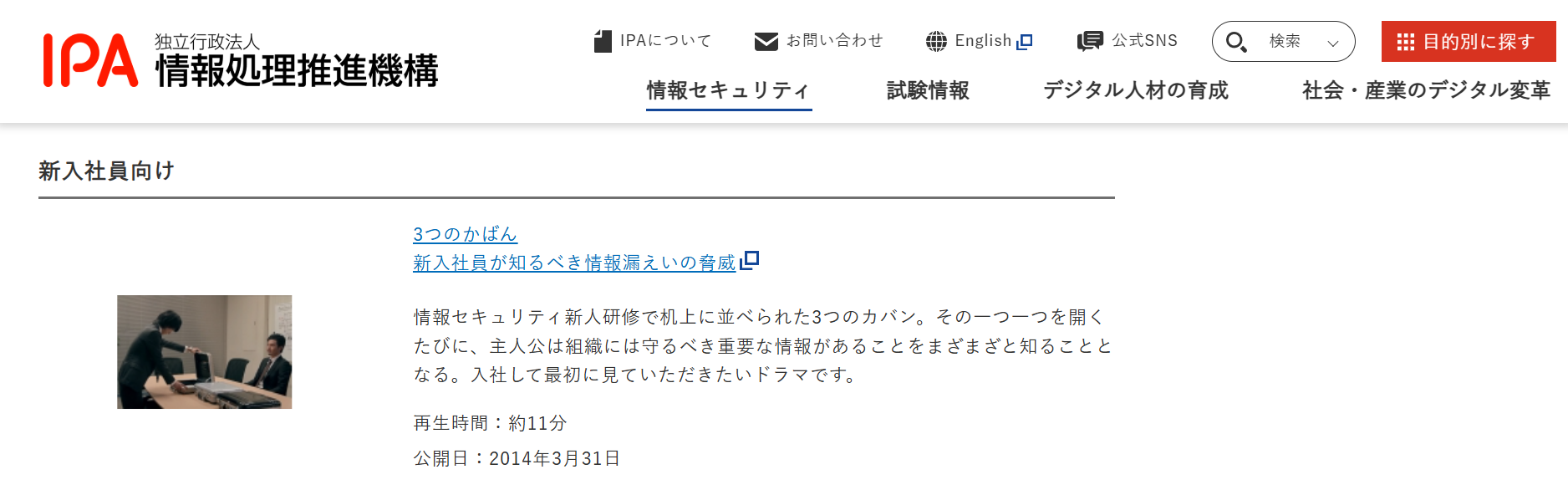

2014年に IPA から公開された動画の内容になります。わかりやすく説明されているので、教育の一つとして取り入れるのもよいのではないでしょうか。

3つのかばん 新入社員が知るべき情報漏えいの脅威

(参照:IPA「新入社員向け 映像コンテンツ」)

3つのかばんとは、組織が守るべき重要な情報である「顧客情報」「業務上知り得た情報」「営業秘密」を指します。それぞれの具体的な内容と取り扱いにおける注意点を解説していきます。

IPAは「組織」向け脅威について、セキュリティ対策情報を継続的に収集し、使用している機器やサービスに適切なセキュリティ対策を講じつつ、各脅威が自組織の事業や体制にどのようなリスクがあるのか洗い出すことが重要と呼びかけています。

●顧客情報

顧客情報とは、企業などにおける、住所、氏名、所属、購買履歴などをはじめとしたお客様に関連する情報のことです。

近年では、セキュリティ上の脅威は増加しており、顧客情報が狙われるケースも少なくありません。

(参照:IPA Channel「3つのかばん -新入社員が知るべき情報漏えいの脅威-」)

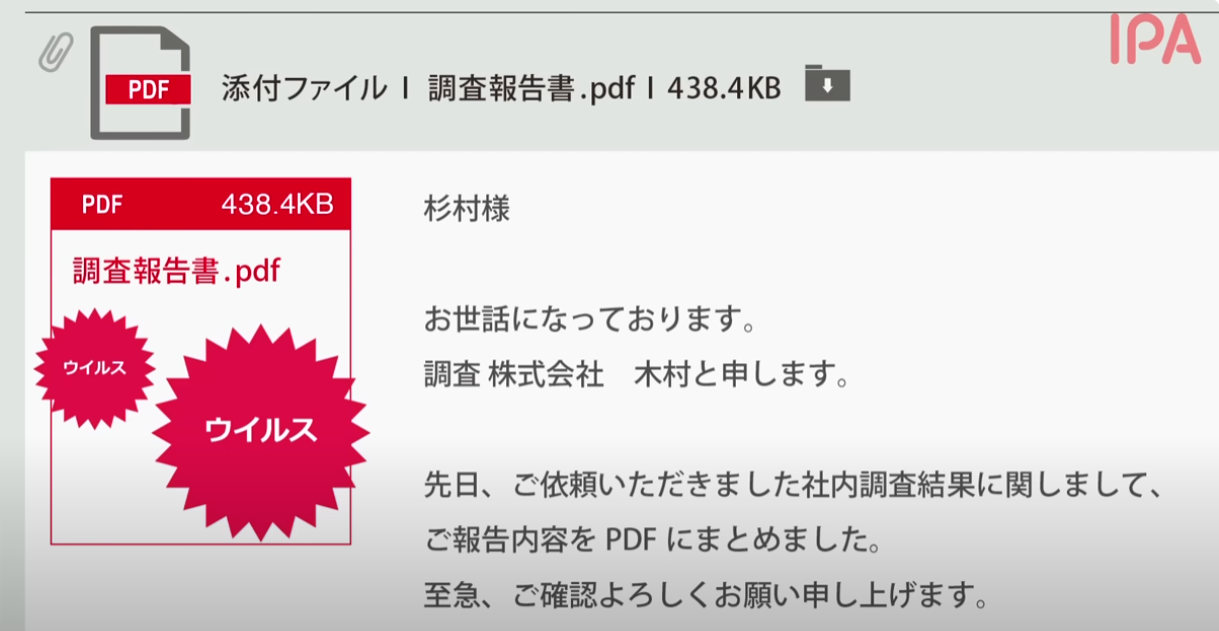

例えば、取引先を装ったメールから、ウイルス感染をしてしまうインシデントも発生しています。

<ウイルス感染による顧客情報の漏えいを防ぐために>

- ソフトウェアの脆弱性を放置しない

- セキュリティソフトを最新に保つ

- 出所のはっきりしないファイルやメールの本文にあるURLを不用意に開かない

その他、個人情報を含む紙媒体、USBメモリ、モバイル端末などの紛失・盗難・廃棄後に顧客情報が漏えいするリスクも考えられますので、会社の規定に従うことが望まれます。

●業務上知り得た情報

業務上知り得た情報とは、個人情報、会社情報など業務を行う上で知り得た情報全般を指します。

(参照:IPA Channel「3つのかばん -新入社員が知るべき情報漏えいの脅威-」)

SNSで情報が炎上すると、社会的批判を避けられず、裁判や賠償問題に発展する可能性もあります。

- 業務で知り得た情報はむやみにSNSなどに公開してはいけない

●営業秘密

営業秘密とは、会社の新商品情報や新サービスなどを含んだ営業秘密のことです。

営業秘密が漏えいすると、最悪の場合、ライバル企業に技術やシェアを奪われ、会社の業績が悪化し、企業自体が倒産することもあります。

手書きのメモ1枚でも、会社が潰れる可能性があることを認識する必要があります。

参考URL:

https://www.youtube.com/watch?v=FljLaQA-cRU

https://www.ipa.go.jp/security/kokokara/study/company.html

https://www.ipa.go.jp/security/videos/list.html

-

- そふくリス:

- たしかに入社時は 初めてのことばかりで、情報漏えいやリスクに対する意識も低かった気がする。

-

- エスカ:

- そうだよね。今でこそ、セキュリティに対する知識もついて、脅威やリスクについて発信する立場になったけど、入社当初は私自身も意識が低かったと思うよ。

-

- レン:

- だからこそ、入社後には情報セキュリティに対する教育を実施したり、意識づけを行うことが重要になるね。

■推奨する対応策

- 新入社員はもちろん、全従業員にセキュリティ教育を実施し、情報セキュリティに対する意識を高める

- セキュリティインシデントが発生した際にすぐに担当者に連絡が来るように、連絡フローの周知を行う

- 情報漏えいに備え、情報セキュリティ規定の見直しやルールの周知を行う

- ウイルス感染に備え、セキュリティ製品(アンチウイルスソフト、EDR、UTM等)の導入、監視強化を行う

- 万一、新入社員がインシデントを発生させてしまっても、隠さず関係者へ報告できる環境づくりをする(報告してくれたことを評価する)

-

- そふくリス:

- 入社当初は何か起きたとしても、どこに連絡すればよいかもわからないよね。

-

- レン:

- そうだね。影響を最小限に抑えるためにも、連絡フローの周知は最初に行うのが大切だね。

■関連サービス

・セキュリティ教育・・従業員に対するセキュリティ意識の向上

・標的型メール訓練・・フィッシングメールへの意識向上、引っかかってしまった時にきちんと担当者に連絡が来るかの把握

・セキュリティ文書策定支援・・情報セキュリティ規定の作成や見直しの支援

・

Security FREE

・・EDRやUTM、ADサーバ、Microsoft 365 など監視対象機器における不審なログのリアルタイム検知・報告

-

- エスカ:

- 今回ご紹介した動画以外にも IPA からセキュリティに関する動画やコンテンツが発信されていますので、参考URLよりチェックしてみてください。

-

- レン:

- 続いて、年々巧妙化するフィッシング攻撃の手口についてご紹介いたします。

2025年に警戒すべきフィッシング攻撃の手口とは

AIやPhaaSで手口はより高度化

Threat Spotlight: Phishing techniques to look out for in 2025

(脅威の焦点:2025年に警戒すべきフィッシングの手口)

(参照:Barracuda Networks のブログより)

バラクーダネットワークスは2025年2月13日、フィッシング・アズ・ア・サービス(PhaaS)に関する最新の調査結果を発表しました。

PhaaSとは:

フィッシング攻撃をツールやテンプレートとしてサービス化したものです。専門知識がなくても簡単に攻撃を実行できるため、脅威が広がりやすくなっています。

この調査によると、2025年に警戒すべきフィッシング攻撃は以下の通りです。(一部抜粋)

•認証情報の盗難攻撃:

2024年には顧客を標的としたフィッシング攻撃の85%以上が認証情報の盗難を目的としていたが、今後1年でこの割合は90%以上に増加する可能性がある。また、PhaaSキットによる認証情報の盗難攻撃の割合が50%を占めるようになり、多要素認証(MFA)コードの盗難に進化する。

•正当なURL保護サービスの悪用:

認証情報を盗むことを目的とした攻撃において大手セキュリティベンダーを含む信頼されたURL保護サービスを悪用し、フィッシングリンクを隠蔽していることが確認された。この戦術は現在も実施されている。

•QRコードおよびボイスメールのフィッシング:

この攻撃は検知されたフィッシング全体の約20%を占めている。通常のQRコードは画像として認識されるため、セキュリティソフトが解析を行い、悪意のあるリンク先を検知できるが、ASCIIやUnicodeを組み合わせて作成されたテキストベースのQRコードが出現した。テキストベースのQRコードは、セキュリティソフトウェアが画像として認識しにくく、従来の検知方法では発見が困難な特性がある。今後もこの手口は進化し続けるだろう。

•人事部へのなりすまし:

人事部を装ったフィッシング攻撃が増加すると予測。検知された攻撃の約10%を占めており、特に税金の申告期限の頃に増加する可能性がある。

•コンテンツ作成および公開プラットフォームの悪用:

フィッシングページをホストするCCP(コンテンツ作成プラットフォーム)やDDP(デジタル文書発行)サイトの利用を拡大させる。攻撃者はこれらのプラットフォームに偽のログインページや偽のオンラインバンキングページなど、本物そっくりのフィッシングサイトを作成し悪用する。

•悪意のある添付ファイル:

フィッシングコンテンツは電子メール本文から添付ファイルに移動すると考えられている。この行動は機械学習に基づく本文の分析(不正メールの分析)を回避しようとする試みであると推測され、この種の攻撃が増加する。

•パーソナライズされた恐喝:

2024年に顧客を標的とした何百万件もの恐喝攻撃を観測している。自宅や周辺の道路が映った「Google ストリートビュー」や写真を使用して顧客を脅迫する攻撃が進化しており、2025年にはさらにパーソナライズされ、より高額な支払いが要求されるようになる。

•全てにAIを搭載:

フィッシング攻撃をできるだけ本物らしく見せるためにAIや正規のWebサイト、リダイレクトがますます活用される。特にAIによって正規の電子メールと見分けがつかないフィッシングメールを生成することが予想されている。

参考URL:

https://blog.barracuda.com/2024/12/04/threat-spotlight-phishing-techniques-2025

https://blog.barracuda.com/2025/01/22/threat-spotlight-tycoon-2fa-phishing-kit

https://www.itmedia.co.jp/enterprise/articles/2502/17/news058.html

■推奨する対応策

- 昨今の脅威動向を収集し、従業員に周知・教育を行う

- 攻撃が巧妙化していることを認識し、インシデントが発生した際の対応フローや対応体制を整備する

- 不審なメールを発見した際は、添付ファイルやリンクはクリックせず、情シス担当者に報告する

- ログを監視し、不審なメールや通信が発生した場合にリアルタイムで対応できる体制を整える

■関連サービス

・

Security FREE for Microsoft365

・・Microsoft365アカウントで発生した不審なメールの検知・防御

・標的型メール訓練・・フィッシングメールへの意識向上、引っかかってしまった時にきちんと担当者に連絡が来るかの把握

-

- そふくリス:

- フィッシング攻撃の手口も年々巧妙化しているんだね。

これまでは、メール本文が不自然なことから、不審メールと判断できることが多かったけど、AIが活用されたり、メールフィルターを回避される攻撃が増えていると思うと、不審だと気づける自信はないね・・

-

- レン:

- これまでは「引っかからないよ」と思われているケースが多かったけど、これからはそうはいかなくなるよね。

-

- エスカ:

- もちろん不審なメールには気づけることが重要ではあるけど、引っかかってしまった時に備えて、対応フローや対応体制を整備することも必要だね。メール訓練も引っかからないことよりも、引っかかってしまったときに、担当者に連絡が来るかの確認が重要になるよ。

-

- レン:

- ということで、本日の「エスカとレンのセキュリティ通信」は以上となります。

バナーから、セミナーやサービス紹介ページを確認できますので、ご興味ありましたらぜひ確認してみてください。

-

- そふくリス:

- セキュリティの世界、最初は何から始めるか迷うよね。

次にどんな対策をとるべきか、レベル別に分かりやすくまとまった資料があるよ。気になったら一度チェックしてみるといいかも。

お役立ち資料

自社のセキュリティレベルが気になる方向け

前回の記事はこちら!

IPA「情報セキュリティ10大脅威 2025」を解説。企業へのリスクと対策とは?

無料セミナーのご案内

関連サービス

記事内でご紹介したサービスは下記からご覧いただけます。