クラウド活用やDX、リモートワークの普及により、企業のIT環境は急速に拡大・複雑化しました。

その結果、インターネットからアクセス可能なIT資産が増え、情報システム部門(情シス)が把握しきれない領域が攻撃の起点となるケースも増加しています。

こうした状況を背景に注目されているのが、アタックサーフェスマネジメント(Attack Surface Management)(以下、ASM)です。

この記事では、ASMの基本的な考え方と重要性を解説し、情シス担当者がまず何から始めるべきか、その第一歩を具体的に示します。

- ASMを学ぶコラムシリーズ

- 【入門編】ASMとは?情シス担当者が知るべきセキュリティ対策の「新常識」と第一歩

【選定編】難しくないASMの始め方!サービス選定3つのポイント

【対策編】プロが語るサイバー攻撃最前線!ASMで“攻撃者視点”の対策を

【活用編】ASMで発見?情報漏えい3つのケース

アタックサーフェスマネジメント(ASM)とは?

ASM(Attack Surface Management)とは、自社の組織外部(インターネット)からアクセス可能なIT資産を発見し、それらに潜むリスクを継続的に検出・評価する一連の取り組みです。

- 経済産業省※では、ASMを次のように定義しています。

-

ASM(Attack Surface Management)は、組織の外部(インターネット)からアクセス可能な IT資産を発⾒し、それらに存在する脆弱性などのリスクを継続的に検出・評価する⼀連のプロセス。※ 「ASM (Attack Surface Management)導⼊ガイダンス」 経済産業省 商務情報政策局 サイバーセキュリティ課(令和5年5月)より

つまりASMは、攻撃者が標的とする外部公開IT資産を起点に、自社のリスクを網羅的に把握・管理するためのセキュリティ対策といえます。

攻撃の起点となる「アタックサーフェス(攻撃対象領域)」を理解する

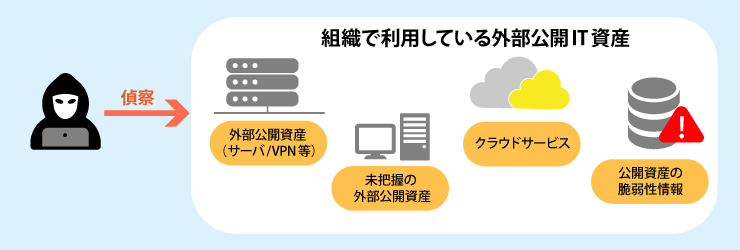

では、ASMが対象とする「攻撃者から見えるIT資産」とは、具体的に何を指すのでしょうか。

ここで重要になるのが、アタックサーフェス(Attack Surface/攻撃対象領域)という考え方です。

サイバー攻撃の多くは、いきなり内部ネットワークに侵入するわけではありません。

攻撃者はまず、インターネット上からアクセス可能なIT資産を洗い出す「偵察」を行います。

この偵察の対象こそがアタックサーフェスであり、具体的には以下のようなものが含まれます。

- 公開サーバーやVPNなど、意図して公開しているもの資産

- 放置されたサブドメインなど、意図せず公開状態にある資産

重要なのは、これらが情シス部門の管理下にある資産に限らないという点です。

むしろ、管理・把握できていない「未知の領域」こそが、攻撃者に狙われやすい入口となります。

なぜASMは不可欠なのか? ~従来の対策だけでは守りきれない理由~

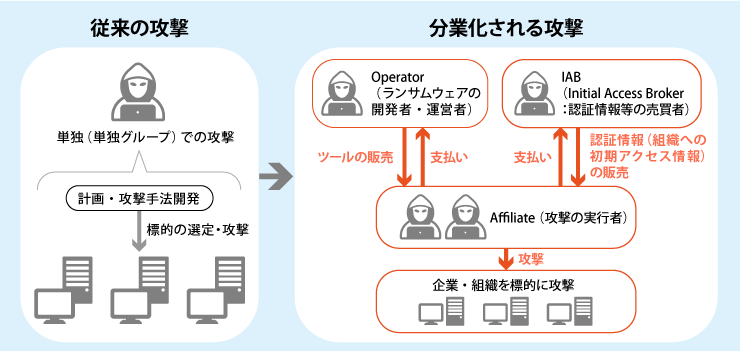

近年のサイバー攻撃は、その手口が大きく変化しています。

以前は、単独犯や小規模な攻撃グループが計画から攻撃の実行までを一貫して担うケースが一般的でした。

しかし現在では、攻撃の「分業化」が進んでいます。

例えば、以下のように役割を分担しながら、組織的に攻撃が行われます。

- IAB(Initial Access Broker):外部公開されたIT資産を偵察し、侵入に使える認証情報や初期アクセス権を売買する役割

- Operator:ランサムウェアなど、攻撃用ツールを開発・販売する役割

- Affiliate:それらの情報やツールを利用し、実際に企業・組織を攻撃する実行役

※上図は警察庁サイバー警察局

「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について」

を参考に作成

※上図は警察庁サイバー警察局

「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について」

を参考に作成このような分業体制により、「侵入できそうなIT資産」が見つかりさえすれば、誰もがそれを足がかりに攻撃を仕掛けられる状況が生まれています。

だからこそ、攻撃者の視点に立ち、外部から見えるIT資産を網羅的に管理・把握するASMが不可欠なのです。

ASMと従来のセキュリティ対策(脆弱性診断など)との違い

目的の違い:「穴を探す」対策と「攻撃対象そのものを管理する」対策

脆弱性診断は、既知のIT資産に存在する脆弱性(セキュリティ上の穴)を見つけ、修正することが目的です。

一方、ASMは「そもそも自社のどのような攻撃対象が存在するのか」を把握することから始まります。

両者は対立するものではなく、それぞれ異なる役割を担う補完関係にあります。

視点と頻度の違い:内部視点 vs 攻撃者視点、スポット診断 vs 継続的監視

両者のアプローチは、「視点」と「頻度」にも明確な違いがあります。

| 視点 | 頻度 | |

|---|---|---|

| 脆弱性診断 | 防御側の視点(内部) | 定期的・スポット的な実施 |

| ASM | 攻撃者の視点(外部) | 自動的な監視 |

ASMと脆弱性診断の比較表

これまでの違いを踏まえ、両者の最も重要な差である「対象範囲」を中心に、改めて比較整理します。

| ASM | 脆弱性診断 | |

|---|---|---|

| 概要 | インターネットからアクセスできるすべてのIT資産が対象 | 企業・組織が把握しているIT資産が対象 |

| 目的 | 攻撃可能な領域を特定し、全体的なセキュリティリスクを最小化すること | 既知の脆弱性を発見し、それらを修正するための具体的な推奨事項を提供し、リスクを無くすこと |

| 用途 | 外部公開されているIT資産の可視化と管理 | 脆弱性の網羅的な抽出 |

| メリット |

|

|

| デメリット |

|

|

このように、脆弱性診断が「管理下の資産」を深掘りする対策であるのに対し、ASMは「管理外の資産」まで含めた攻撃対象領域全体を網羅的に把握する対策です。この「対象範囲」の違いが、両者の根本的な差と言えます。

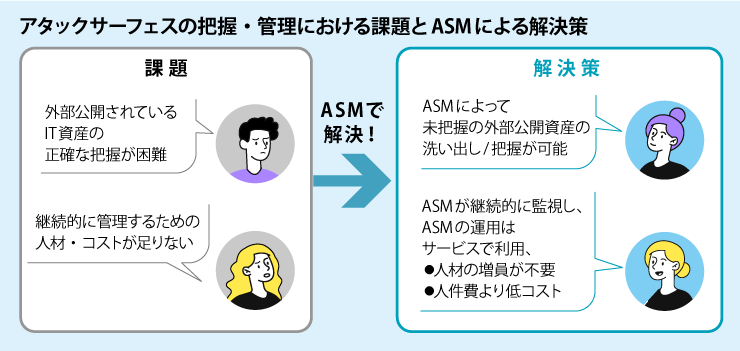

そのため、ASMの利用が推奨されるのは、「組織の外部からアクセス可能なIT資産」を持つすべての企業です。

「外部公開IT資産を正確に把握できていない」「攻撃対象領域を継続的に管理するリソースが足りない」といった課題をお持ちの場合、ASMが有効な解決策となるでしょう。

あなたの会社は大丈夫?ASMで管理すべきIT資産の具体例

では、ASMでは具体的にどのようなIT資産を管理対象とすべきでしょうか。

ここでは、実務の観点から、3つのカテゴリに分けて整理します。

把握しているはずの「既知の資産」

多くの企業で、情シスが管理対象として把握しているのが次のような資産です。- 公開サーバー

- VPN機器

- 利用中のクラウドサービス

これらは「管理できている」と認識されがちですが、設定ミスや更新漏れ、想定外の公開がリスクになるケースも少なくありません。

ASMでは、こうした既知の資産も「攻撃者からどう見えているか」の視点で状態を継続的に確認します。

⾒落とされがちな「未知・管理外の資産」

次に問題となりやすいのが、情シスの管理外に存在するIT資産です。

- シャドーIT(無許可で利用されるデバイスやサービス)

- 開発・テスト用に構築され、放置された環境

- 使われなくなったドメイン・サブドメイン

これらは、存在自体が把握されにくく、攻撃者にとっては格好の侵入口となります。

ASMの価値が最も発揮されるのは、「把握していなかった資産の可視化」 です。

ますます重要になる「サプライチェーン上の資産」

近年、自社が直接管理していない外部のIT資産のリスクも見逃せません。

- 業務委託先が利用するアカウント

- 外部SaaSプロバイダ

- グループ会社・子会社のIT資産

これらが侵入口として悪用されれば、自社のセキュリティインシデントに直結します。

ASMでは、こうしたサプライチェーン上の資産も「自社に影響を及ぼす外部公開IT資産」 と捉える視点が重要です。

難しくない!ASM導入の基本的な3ステップ

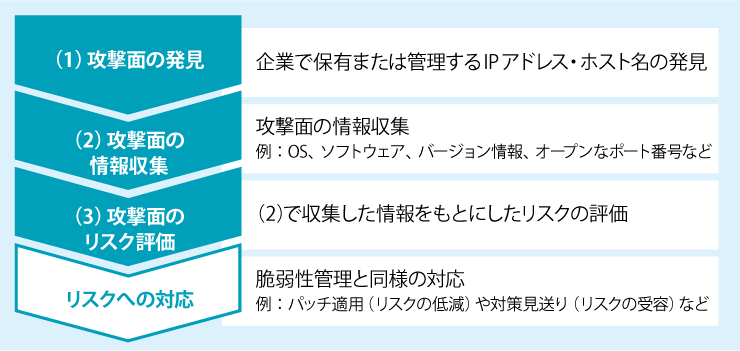

ASMは、単発の対策ではなく「発見・評価・対処」のプロセスを継続的に実践する取り組みです。

基本となるのは、以下の3ステップです。

経済産業省「

ASM導⼊ガイダンス

」の「ASMのプロセス」より

経済産業省「

ASM導⼊ガイダンス

」の「ASMのプロセス」より- Step1:攻撃面の発見

外部からアクセス可能なIT資産(IPアドレス、ドメイン、証明書など)を洗い出します。

意図して公開している資産だけでなく、把握していなかった資産も対象になります。 - Step2:攻撃面の情報収集・分析

発見したIT資産について、OSやソフトウェアのバージョン情報、開いているポートなどを収集・分析し、リスクを判断するための材料を整理します。 - Step3:攻撃面のリスク評価と優先順位付け

収集した情報をもとに、脆弱性の深刻度や悪用されやすさを評価し、どこから対応すべきか優先順位を決定します。 - リスクへの対応

評価結果に基づき、設定の修正、不要な資産の閉鎖、パッチ適用、継続的な監視といった具体的な対策を実行します。

ASMでは、完璧を目指すのではなく、このサイクルを継続することが最も重要です。

まとめ:ASMを自社セキュリティ対策の基盤に

本記事では、ASM(アタックサーフェスマネジメント)の基本的な考え方と、攻撃者の視点でIT資産を捉える重要性について解説しました。

ASMの導入を検討する際は、「実際のインシデントで、どのような資産が攻撃の起点になっているのか」という視点を持つことが、より実践的な対策に繋がります。

そこで、外部公開IT資産を起点とした国内インシデントのケーススタディを交え、ASMの基本を整理した資料「ASM(攻撃対象領域管理)の基本的なこと」 をご用意しました。

この資料では、ASMの理論解説に加え、

「現実には、どんな資産が問題になりやすいのか」を具体的にイメージするためのケーススタディを紹介しています。

ぜひご活用ください。

▶ 「ASM(攻撃対象領域管理)の基本的なこと」資料をダウンロードする(無料)

ASMの導入・運用や体制構築についてお悩みの場合は、ソフトクリエイトが提供する「SCSmart ASM」について、お気軽にご相談ください。

SCSmart ASM(攻撃対象領域管理)

- <ASMを学ぶコラムシリーズ>

- 「ASM」に関する基礎知識から実践的な活用法までを体系的にまとめたコラムシリーズを公開しています。初めてASMを知る方から、実際の運用を検討している方まで、目的や課題に応じた情報を紹介するコラムです。ぜひ、自社のセキュリティ強化の一助として活用してみてはいかがでしょうか。

- 【入門編】ASMとは?情シス担当者が知るべきセキュリティ対策の「新常識」と第一歩

【選定編】難しくないASMの始め方!サービス選定3つのポイント

【対策編】プロが語るサイバー攻撃最前線!ASMで“攻撃者視点”の対策を

【活用編】ASMで発見?セキュリティ対策の“死角”─情報漏えい3つのケースで学ぶ