どうも、株式会社ソフトクリエイト で情報屋やってます。山口です。

普段は企業様向けに Microsoft 365 活用のご支援をおこなっています。

生成AI&AIエージェント時代に知っておきたい Entra ID の基礎

■ はじめに:IDって結局なに者?

最近の働き方って、本当にクラウド中心になりましたよね(^^

Outlook でメール、Teams で会議、SharePoint や OneDrive で資料作成、Intune でデバイス管理……

もう"インターネットにつながること"が仕事の前提になっています。

自宅でも、カフェでも、新幹線の中でも、どこでも仕事ができる時代。そんな今、どんな環境でも"安全に仕事を成立させるための主役"がID(アイデンティティ)なんです。

• 「この人は本当に本人?」

• 「どのデバイスからアクセスしてる?」

• 「この操作をさせて大丈夫?」

その判断を全部担っているのが Microsoft Entra ID です。

昔ながらの「社内ネットワークに入ったら安全」という考え方ではなく、今は "誰が・どの端末で・どこから・何をするか"をチェックする必要があります。

そしてこの"IDの重要性"が、生成AIやAIエージェントが登場したことにより、跳ね上がりました(^^;

■ 生成AIやAIエージェントが登場した時代、IDの重要性が一気に上がった!?

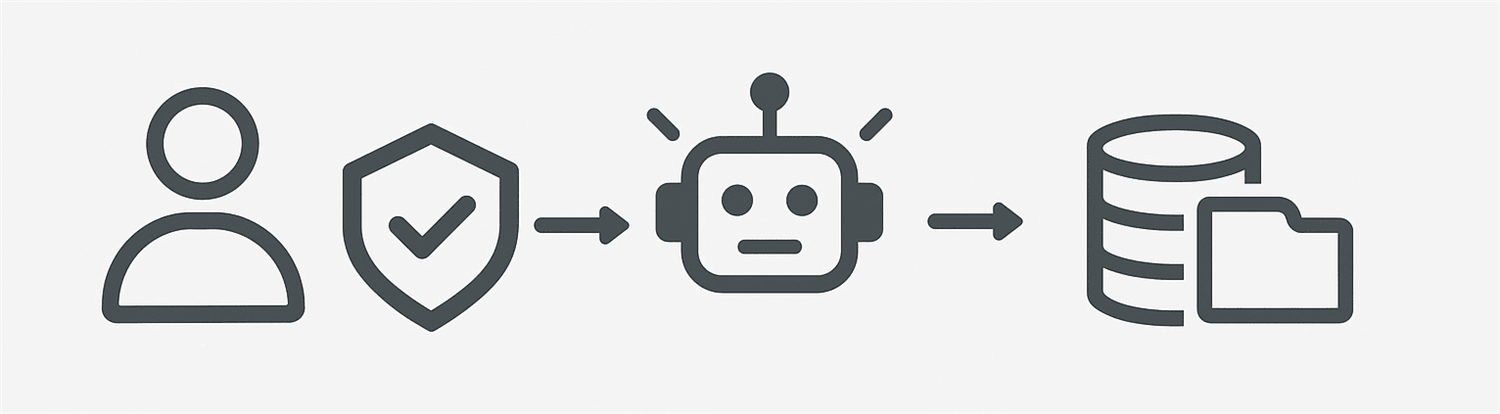

各社の企業向け生成AIやAIエージェントサービスの登場で、AIが社内データにアクセスするのが当たり前になりました。

実は、ここがポイント重要なポイントで……他の生成AIと比べると

「なんか Copilot って他サービスとの接続やアクセス権まわり面倒くさくない?」

って感じる方が多いと思います。でも実はその“面倒くささ”こそが 重要ポイントなんです(^^!

まず、Copilot は 「ユーザー自身がアクセスできるデータの範囲だけ」 にしっかり従う仕組みです。

• SharePoint / Teams / OneDrive / Entra ID の権限に準拠

• “ユーザー本人がアクセスできる情報だけ”を厳密に参照

• デバイスや場所、リスク条件も、P1プラン以上からコントロール可能

つまり、 Copilot は勝手に情報を読み漁らず、Entra ID の権限モデルに完全従属する仕組みなので、安全面やセキュリティが担保できるというわけです。

Copilot は、利用者その人に許可されている情報を Entra ID のアクセス権を基準に許可、制限するので、利用ユーザーの“鏡”として振る舞うようなコントロールが実現されます。

• 権限がちゃんとしていれば → 安全

• 権限がザルだと → そのままAI経由で露呈

Copilot は“勝手に情報を取ってくるAI”ではありません。ただし!利用企業による権限設計や運用がガバガバだと、AIが想定以上の情報を回答に含める事故が起きます(^^;

これらの生成AIやAIエージェントの管理やセキュリティ基準等に合わせて、従来から企業として押さえるべきポイントである、アクセス元のデバイスが会社管理のものかどうかのチェックや、アクセスコントロールを統合的に実現できる点が、Entra ID の強みです(^^!

■ そもそも Entra ID って何をしているサービス?

まずは、Entra ID は、クラウド時代の「誰が・何を・どうアクセスできるか」を管理する基盤です。

昔だと Active Directory(Azure AD)がこの役割でした。ただ、今の世の中は、

• 社外アクセスは当たり前

• スマホ/タブレットが増えてる

• SaaSアプリも10、20…と増える

• 取引先ともコラボする

• 生成AIが社内データにアクセスする

こんな状況なので、「ネットワーク内ならOK」みたいな考えは限界を迎えており、IDをクラウドベースで管理することが必然となっており、その基盤を作るのが Entra ID です。

そして Entra ID でできることは、Basic / P1 / P2の3段階で分かれています。

■ Basic / P1 / P2 の違いを理解する

◆ Entra ID Basic :クラウドIDの"標準装備"

Microsoft 365 を契約すると自動でついてくるのが Basic で、"社員名簿(ID)+ログイン(認証)まわり"の最低限ができるプランです。

• ユーザー/グループ管理

• シングルサインオン

• 基本的なMFA

• パスワードポリシー

ただし…条件付きアクセスが使えないため、指定の社給PCやスマートフォンからのみアクセスさせたい場合やデバイスやアプリの管理を実現するような、クラウド前提の働き方になると途端に限界が来ます(^^;

◆ Entra ID P1 :モダンワークやゼロトラストセキュリティの実現に向けた基本セット

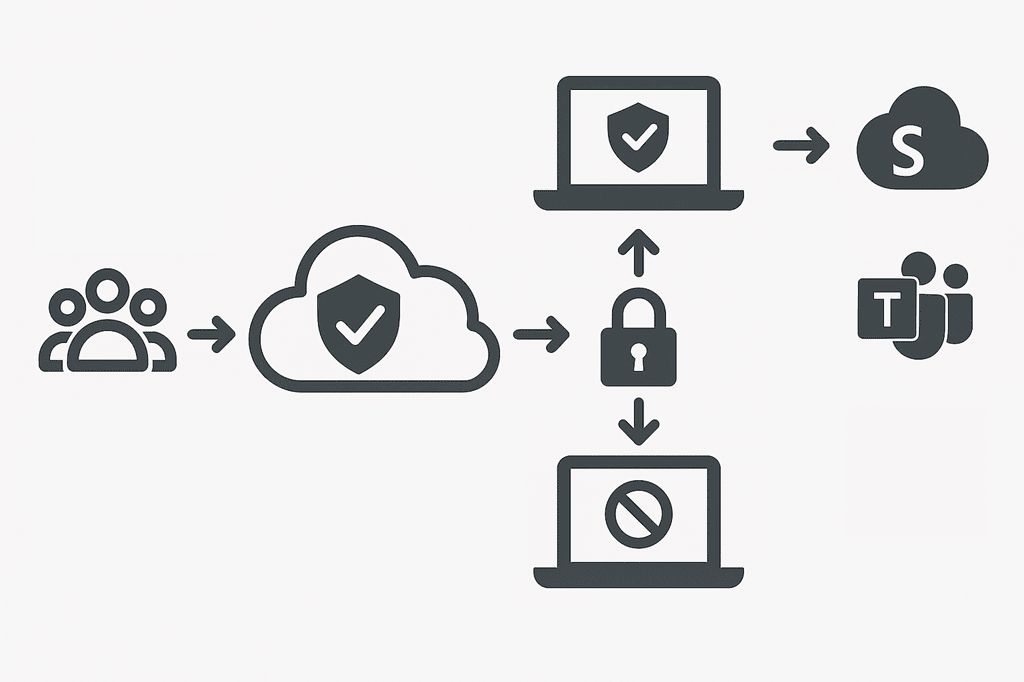

P1 プランの最大のポイントは、なんと言っても 条件付きアクセス。これは今の働き方において、もう“必須”と言っていいレベルです。

でも実は、条件付きアクセス単体では、組織で利用するデバイスやアプリケーションの管理機能が足りません。

そこで欠かせないのが Microsoft Intune(デバイス管理)。Entra ID P1 と Microsoft Intune の2つをセットで運用することで、IDとデバイスをクラウドベースで管理する際の“現実的なレベルでの安全"が実現できるようになります。

◆ 条件付きアクセスでできること

P1 で使える条件付きアクセスは、働き方の安全性を“状況に応じて”コントロールできます。

• ユーザーからのクラウドサービスへのアクセス → MFA必須

• 管理されていないPC(私物PC) → アクセス禁止

• 会社支給PC(準拠デバイス) → アクセスを許可

ただし、条件付きアクセスがどれだけ強力でも、“デバイスのセキュリティを強化したり、管理する” 仕組みがなければ機能が半減します。

そこで必要になるのが Microsoft Intune です。

• Windows のセットアップの自動化

• Windows デバイスやデスクトップアプリケーションの制御、制限

• マルウェア対策(Defender)の管理やEDR機能の有効化

• OSバージョンチェックや更新制御

• BitLocker 暗号化

• 紛失時のワイプ

• アプリケーションの配布や保護

• セキュリティ構成の強制

◆ Entra ID P2 :A攻撃検知・特権管理までを実現する"最上位防御"

P2 プランは、P1 プランの上位となるセキュリティ対策製品になっていて、"攻撃されることが前提"の設計になっています。

• Identity Protection(AIによる怪しいログイン検知)

• リスクベース条件付きアクセス

• PIM(特権ID管理)

• 高度なログ分析

• Impossible Travel の検知

特に管理者権限の扱いは超重要で、「常に管理者」から「必要なときだけ一時的に管理者」という運用に変えられるのがめちゃ強力で、コンプライアンスが厳しい業界や業種や特権アカウント管理が重要視される場合には、必須となってきます。

■ Microsoft Copilot製品が“企業データを安全に扱える”のは、Entra ID だから

また、よく聞かれる質問のひとつが、「Microsoft Copilot に社内データを触らせても本当に大丈夫?」というポイントなんですが、実はここに Entra ID が関わってきます。

Microsoft 365 Copilot Chat も、Microsoft 365 Copilot も、Copilot Studio のエージェントも、“ユーザー本人がアクセスできるデータだけ” を参照して動く仕組みになっています。

• Entra ID を利用することで、サービスやデータのセキュリティやアクセスを制御している。

• Entra ID を利用しない、または、セキュリティやアクセス権を管理して利用しない場合は安全ではない。

という感じで、Copilot が勝手に社内を漁るイメージではなく、「ユーザーの鏡」として、Entra ID が権限持ち動作すると考えます。これは Copilot Studio で作るエージェントも同じです。

生成AIを安全に使えるかどうかは、生成AIの賢さではなく ID基盤の強さで決まる。

まさにそんな時代になってきています(^^

■ Entra IDの各プランの比較表

| 比較項目 | Basic (Free / O365)まずはここから | P1 (Plan 1)企業利用の標準(推奨) | P2 (Plan 2)攻撃前提の最強防御 |

|---|---|---|---|

| ポイント | 社員名簿 + ログイン機能 | 条件付きアクセス + デバイス制御 | AIリスク検知 + 特権管理 |

| 主な役割 | クラウドへのログイン、 SSO、基本MFA |

「会社PCのみ許可」など 場所・端末での制御 |

「乗っ取り」の自動検知、 管理者権限の保護 |

| 条件付きアクセス | × 利用不可 | ○ 利用可能 (必須機能) | ○ 利用可能 (+リスク判定) |

| Microsoft Intune とのデバイス管理連携 | × 不可(私物端末もアクセスできてしまう) | ○ 可能(会社管理端末のみ許可が可能) | ○ 可能(会社管理端末のみ許可が可能) |

| AIによるIDの自動防御 | × なし | × なし | ○ あり(不審なアクセスを自動ブロック) |

| 管理者権限管理 | × 常に権限持ちっぱなし | × 常に権限持ちっぱなし | ○ 必要な時だけ付与 |

■ 前編まとめ: 生成AI、AIエージェント時代は、"IDの基盤"がより重要に!

前編では、Entra ID Basic / P1 / P2の役割と違いを整理しながら、「なぜ今IDの重要性が爆上がりしているのか?」を解説しました(^^

• 生成AIやAIエージェントの利用で、IDを中心としたアクセス権やセキュリティの必要性や重要度が上がった

• Microsoft Entra ID はクラウド時代の"入口"として最重要

• Entra ID Basic は最低限、P1でようやく実務レベル

• Entra ID P1 は、日本企業特有の課題(デバイス・持ち出し・文化)と相性が良い

• Entra ID P2 は、コンプライアンスやガバナンス、サイバー攻撃対策前提で、守りを重視したい組織向け

• Entra ID を利用することで、Microsoft の生成AIサービスに関する保護を受けられる。

IDとデバイスの整備なくして、生成AI活用は成立しないという流れがますます強くなっています(^^

クラウド時代は"信頼"ではなく"検証や確認"が前提となります。Entra ID はその基盤を支える、まさに"守りの要"です!