-

- エスカ&レン:

- 今月もやってきました!「エスカとレンのセキュリティ通信」のお時間です。

-

- エスカ:

- 気づけばもう11月。日が暮れるのも早くなりましたね。帰り道がちょっと寂しく感じます。

-

- レン:

- そうだね。朝晩の冷え込みも強くなってきたし、そろそろコートの出番かな。

-

- エスカ:

- 皆さんも暖かくして、秋から冬への季節の移り変わりを楽しんでくださいね。

さて、今回ご紹介するトピックスは…

グループの全従業員へ閲覧権限を誤設定|株式会社デンソー

-

- レン:

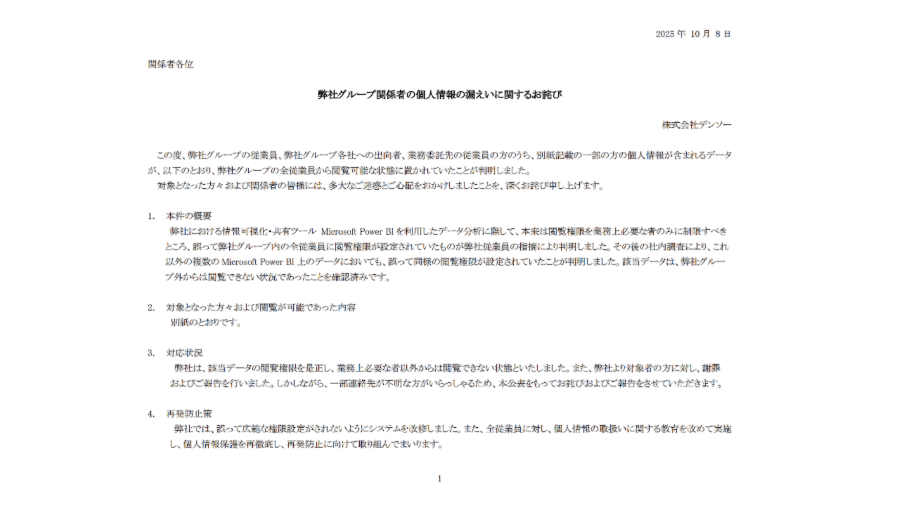

- まず紹介するのは、情報共有ツールにおける設定ミスの事例です。

株式会社デンソーは2025年10月8日、従業員やグループ各社への出向者などに関する個人情報が、グループの全従業員に閲覧可能な状態となっていたことを発表しました。

調査の結果、データの可視化や分析を行うツール「Microsoft Power BI」における設定ミスが判明。本来は閲覧権限を業務上必要な関係者のみに制限すべきところ、同社グループの全従業員に付与していたとのことです。なお、グループ外からの閲覧はできないことが確認されています。

対象者には、70年以上前に特許発明を行った従業員も含まれており、非常に広範な年代の情報が閲覧可能な状態でした。これに加え、特定期間に同社エンジン機器製造部や生産技術部署に所属した従業員、出向した関係者なども対象となっています。

同社は今回の問題を受け、閲覧権限の是正し、対象者へ謝罪しました。また、再発防止策として、システムの改修を進めるとともに、全従業員に対して個人情報の取扱いに関する教育を改めて実施すると発表しています。

出典:株式会社デンソー(https://www.denso.com/jp/ja/-/media/secure-news/jp/ja/important-notice/251008-01.pdf?rev=9258c154d8774e689e27742cd5d47e62)

■推奨する対応策

- 権限設定の定期的な監査・見直し

- 個人情報の取扱いに関する従業員教育の実施

- アクセスログの監視

■関連サービス

・セキュリティ教育:従業員に対するセキュリティ意識の向上

・

Security FREE for Microsoft 365

:アクセスログをリアルタイムで監視し、異常を早期に検知

-

- そふくリス:

- 外からの脅威ばかり意識していても、内部の設定が甘いと同じくらい危ないんだね。

-

- エスカ:

- それに、個人情報の扱いって一人ひとりの意識も大事。システム任せにせず、教育やルール整備も必要だね。

-

- レン:

- 外部攻撃の防御だけでなく、内部のチェック体制も“セキュリティ対策”の一部だということを改めて感じたよ。

入力フォームのキャッシュ設定ミスで個人情報が漏洩|スカイマーク株式会社

-

- エスカ:

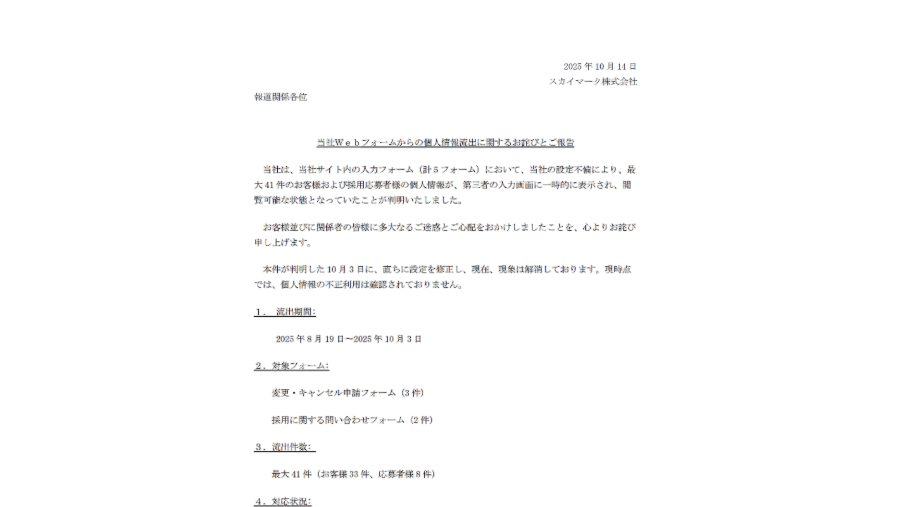

- 続いては、航空会社のウェブサイトで、設定ミスが原因となり情報が漏洩した事例をご紹介します。

スカイマーク株式会社は2025年10月14日、同社ウェブサイトの入力フォームから最大41件の個人情報が流出したと発表しました。原因は、フォームの設定ミスによるものでした。入力された個人情報が第三者の入力画面に一時的に表示され、閲覧可能な状態になっていたことが判明しました。

設定にミスがあったのは5種類の入力フォームで、対象期間は2025年8月19日から10月3日までです。流出件数は利用客33件、採用応募者8件の計41件に上ります。10月3日に利用客からの問い合わせで発覚し、同日中に問題箇所の修正と個人情報保護委員会への報告が行われました。現時点では、不正利用などの被害は確認されていません。

同社によると、原因はウェブサイトの高速化・負荷軽減のために導入した「CDN(Content Delivery Network)」の設定ミスとのことです。CDNは画像などの静的データを一時的にキャッシュする仕組みですが、本来キャッシュ対象外とすべき個人情報が、誤ってキャッシュの対象に含まれていました。そのため、入力内容が第三者の画面に表示されるトラブルが発生しました。

同社は、情報が流出した利用客および採用応募者に対し、10月9日にメールで個別に連絡し、謝罪と状況説明を行いました。今後は、ネットワーク関連を統括するDX本部が多重チェック体制を強化し、再発防止に努めるとしています。

出典:スカイマーク株式会社(https://www.skymark.co.jp/ja/company/press/pdf/__icsFiles/afieldfile/2025/10/14/press_1014_2.pdf)

■推奨する対応策

- システム設計時のセキュリティ要件の明確化

- キャッシュ対象、非対象の適切な区分

- 設定変更時の多重チェック体制の整備

■関連サービス

・

SCSmart セキュリティ評価

:システム設計や運用のセキュリティ状況を診断

・

SCSmart Webアプリケーション診断

:既知の脆弱性の把握

-

- エスカ:

- CDNって、サイトの表示を速くしたり負荷を減らしたりするための仕組みだよね。でも、その便利さの裏に、個人情報を扱う部分までキャッシュしてしまう危険があるんだね。設定をちゃんと分けるのって、地味だけどすごく大事だと思う。

-

- レン:

- 今回みたいな設定ミスは、どこの企業でも起こりうるよね。だからこそ、担当者だけの問題にせず、組織全体の教育やチェック体制を強化することが大事だと思う。

-

- そふくリス:

- それに、設定変更や新しいサービス導入のときには、必ず「セキュリティの観点で確認する」という文化を根づかせることも大切だよね。スピード重視の開発や運用の中でも、安全性を置き去りにしないようにしたいな。

-

- エスカ:

- ということで、今月の「エスカとレンのセキュリティ通信」はここまでです。

バナーから、セミナーやサービス紹介ページもご覧いただけますので、ぜひチェックしてみてください。

お役立ち資料

前回の記事はこちら!

なぜ見逃した?“気づかぬうちに”機密情報が漏れていた…いま見直す対策 -セキュリティ通信-

無料セミナーのご案内

関連サービス

記事内でご紹介したサービスは下記からご覧いただけます。