ユーザのアカウント管理にActive Directory(AD)を利用されている企業や組織は多くあります。

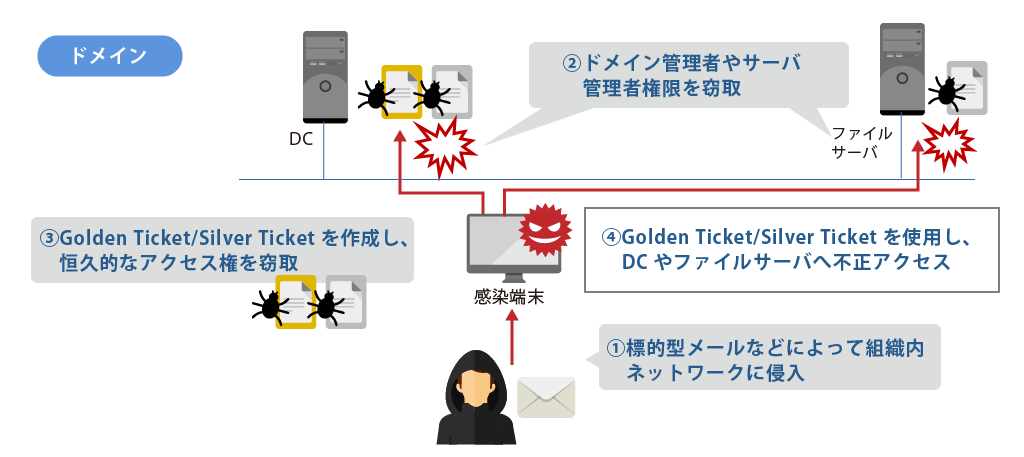

一方で、ADの脆弱性を狙ったサイバー攻撃は増加しています。ひとたびADの管理者権限が奪われてしまうと、ネットワーク上の端末情報やADユーザのアカウント情報、それに伴う個人情報などが攻撃者の手に渡ってしまいます。

社内ネットワークへ侵入に必要な情報で、攻撃者に決して渡してはいけない情報です。

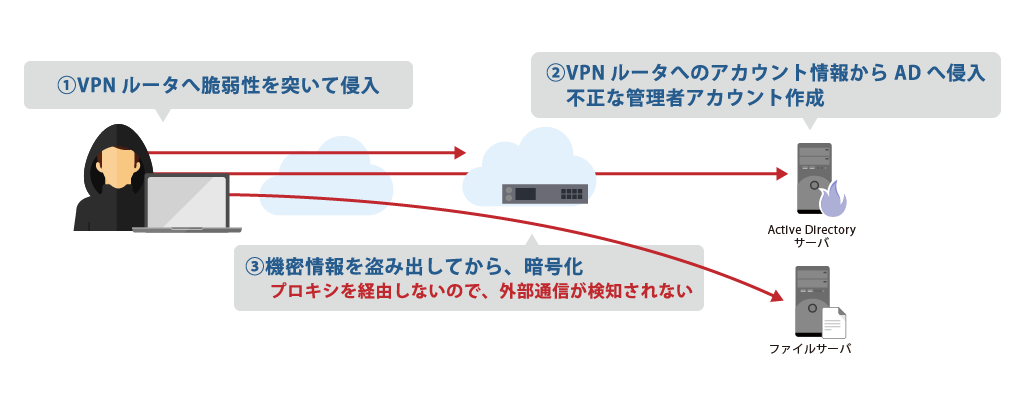

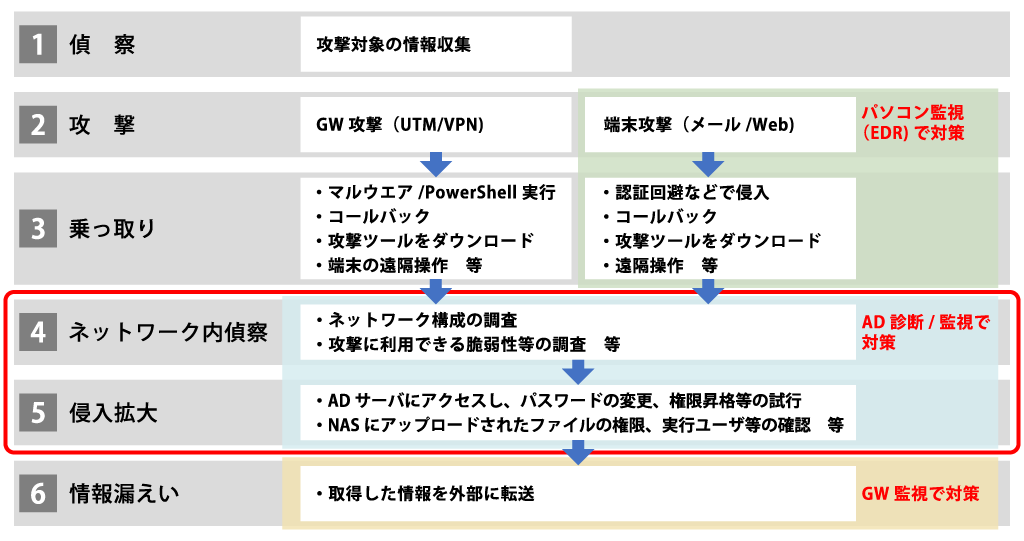

最近、企業の事業継続に大きく影響する重大なセキュリティインシデントが多数発生しています。特定の組織を標的としたランサムウェアが内部に侵入・感染して大規模なシステム障害を引き起こしたり、機密情報が大量に盗まれてダークウェブなどで公開されるといったインシデントが発生しています。

不審なPowerShell実行、不審なタスク登録

VPNルータ の脆弱性から侵入され、Active Directory が乗っ取られサーバが暗号化

サイバー攻撃をうけ、情報が漏えいするまでの過程に応じたセキュリティ対策が必要となります。

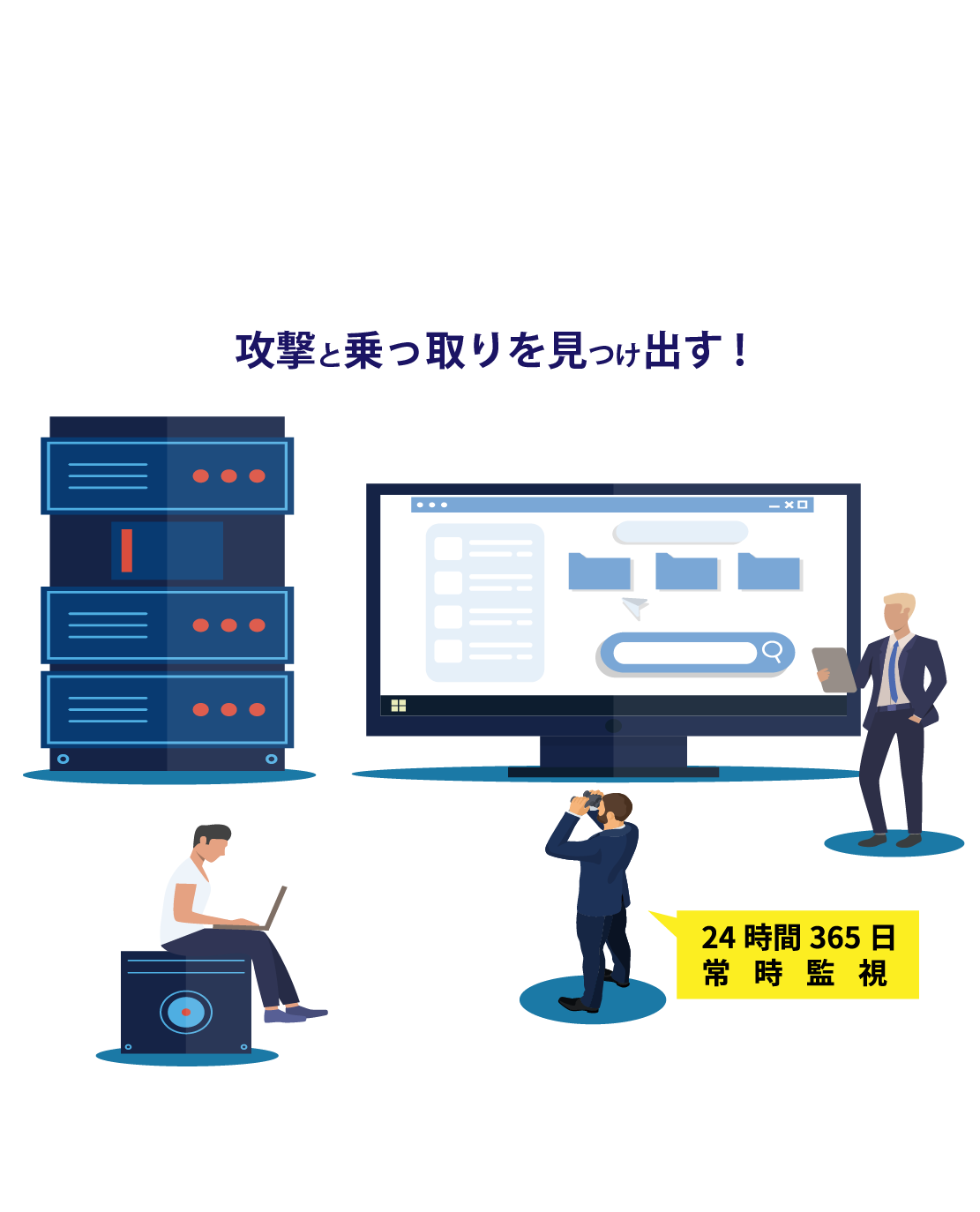

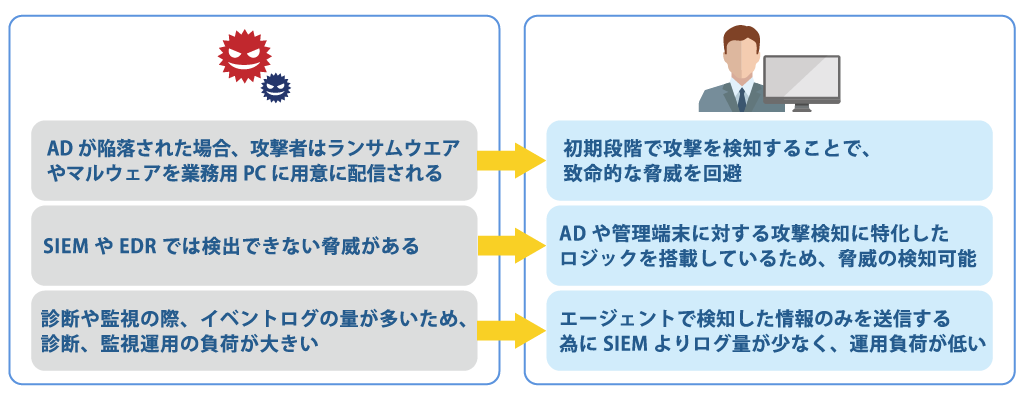

Active Directory 脅威診断・監視サービスは、

メールやWebを経由した検知できない攻撃やGW(UTM/VPN)からの攻撃に有効です。

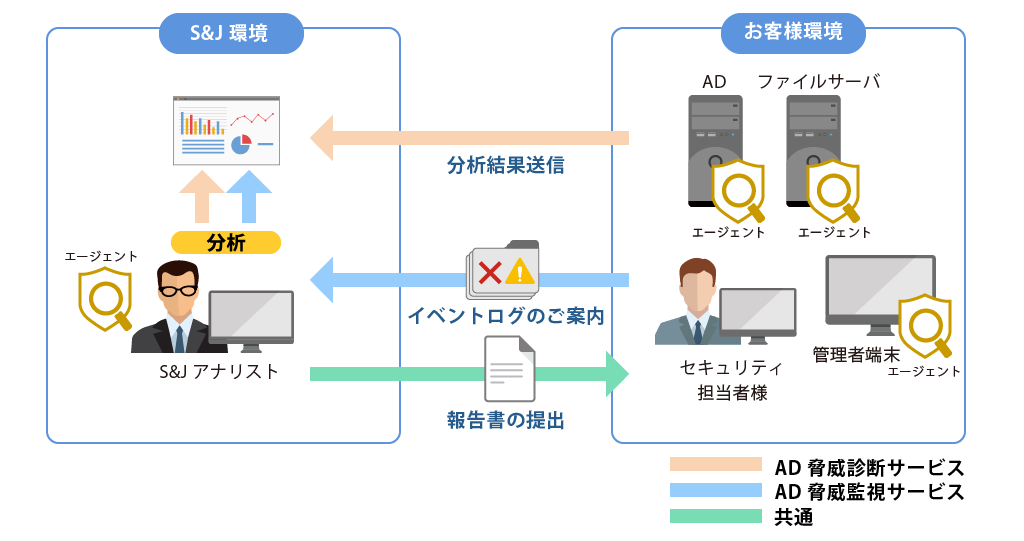

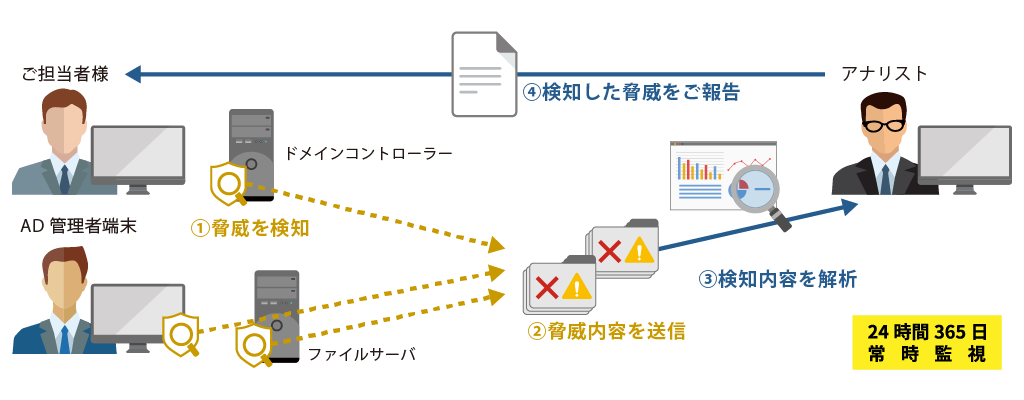

Active Directory(AD)サーバおよびファイルサーバや管理者端末のイベントログを分析エージェント(以下エージェントと呼称)およびアナリストが分析し、管理者アカウントの窃取、不審な PowerShell 実行やグループポリシー改ざんなどを検出するサービスです。

以下のような脅威が検出可能です。

Active Directory 脅威診断・監視サービスでは、2つのメニューをご用意しております。

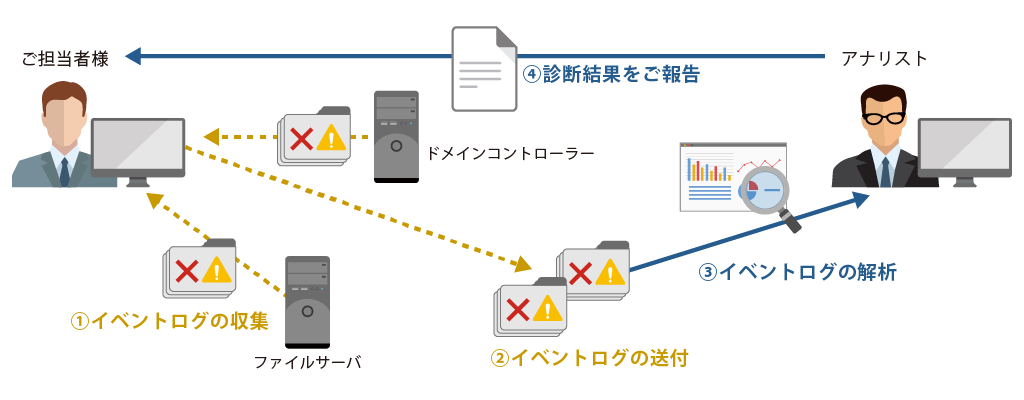

最新脅威動向を踏まえ、Active Directory やファイルサーバを狙ったサイバー攻撃をうけているか診断します。脅威を検出したり、脅威発生時に分析するために必要な監査ログの設定が 適切に行えているかを診断いたします。

対象機器:ADサーバ、ファイルサーバ、管理者端末

監視方法:独自開発の監視用エージェント(AD Agent)をインストール

Active Directory に特化したロジックでSIEMやEDRではカバーできない脅威を検知します。 検知した脅威のログのみを送信するため、ログ量が格段に少なくなります。

対象機器:Active Directory サーバ、ファイルサーバ

診断方法:イベントログを分析エージェント及びアナリストが分析して診断